fierceは、ドメインの周辺情報(サブドメイン・IP範囲など)を収集するためのOSINT偵察ツールです。

dnsenum や amass より軽量・シンプルで、「まず全体像をつかむ」用途に向いています。

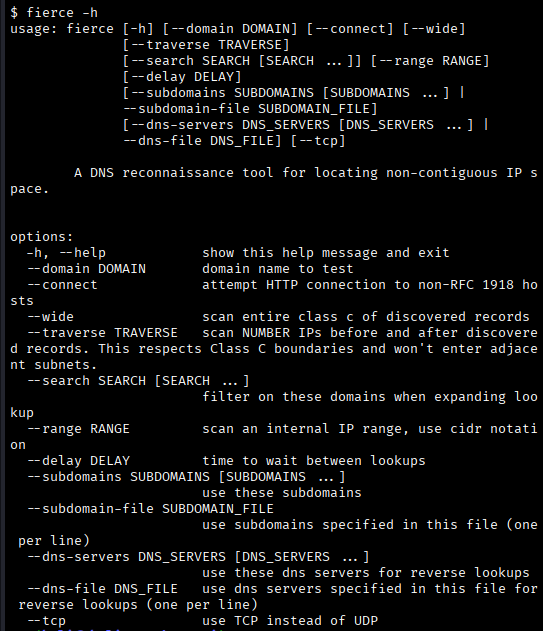

基本構文

基本構文は以下の通り。ターゲットを決める “–domain” オプションは必須です。

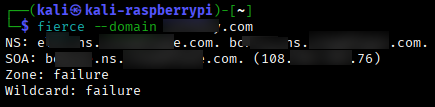

fierce –domain targetdomain

オプション

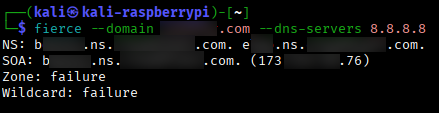

DNSサーバー指定

参照するDNSサーバーを指定する場合(オープンリゾルバの指定)

fierce –domain targetdomain –dns-servers DNSサーバーのアドレス

辞書指定

サブドメイン名を探索するための辞書攻撃の辞書を指定します

fierce –domain targetdomain –subdomain-file dictionary.txt

なおデフォルトの辞書は内蔵の軽量辞書です。

外部辞書の場所:サブドメイン専用の辞書は以下のディレクトリにあります。

/usr/share/seclists/Discovery/DNS/

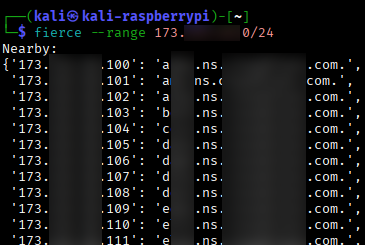

ネットワークスキャン

指定IP範囲内の逆引き探索

fierce –range xxx.xxx.xxx.0/24

ターゲットの近隣IPのドメイン名を探索します。

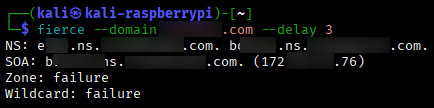

スキャン間隔の調整

負荷軽減・検知回避目的で秒単位で問い合わせ間隔を調整します。

fierce –domain targetdomain –delay 数字

数字(秒数)を大きくするほど相手側にバレにくい、けど遅くなる。

出力結果の解釈

下記の出力を(分かった範囲内で)行います。

- DNS問い合わせ

- サブドメイン推測(辞書ベース:mail, vpn等)

- IPアドレス取得

- 簡易的なネットワーク範囲推定

- 同一ネットワークに他のホストがないか探索(Searching for nearby IPs…)

注意点

- 精度は辞書の性能に依存します。

- CDN(Cloudflare等)環境では見えにくくなります。

- ワイルドカードDNSで誤検出あります

セキュリティ/防御視点

fierce で検知できるということは、下記を意味します。

- ✔ サブドメインが外部に露出

- ✔ DNS設計が推測可能

- ✔ 攻撃者に内部構造を推定される

その対策例

- 不要なサブドメインの削除

- 内部用は split DNS

- DNSログを監視

- レート制限

まとめ

‘fierce’ は軽量・高速の探索ツールで、ターゲットサイトの全体像を把握するために使用されます。

他のツールとの比較

fierce < dnsenum < amass の順に強力なツールとなります。(その代わり時間がかかる)

fierceが初動・スクリーニング用。amassが精査用で、dnsenumはその中間の位置付けです。

ヘルプ表示

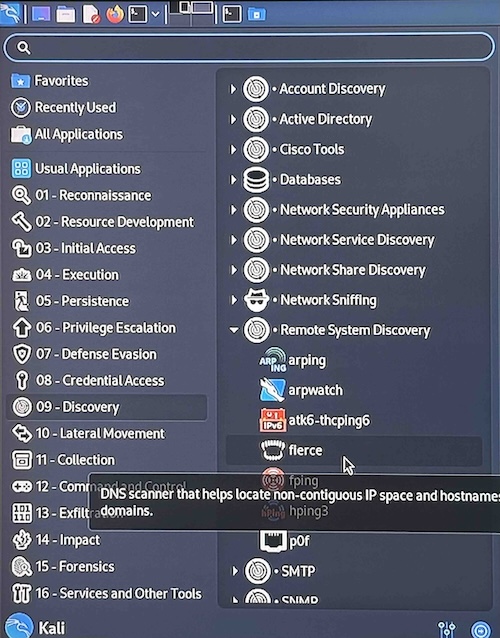

Kali ー 09-Discovery ー fierce で、ヘルプ表示されます。

コメント