Armitage(アーミテージ)は、Metasploit Framework(MSF) のGUIフロントエンドです。

簡単に言うと、msf(msf console)のGUI版です。

「どのホストがネットワークに存在し、どの攻撃が有効か」をグラフィカルに表示してくれます。

商用の攻撃シミュレーションツールCobalt Strikeの原型でもあります。

データベースの設定

初回

最初に行うデータベースの設定コマンドです。(初回のみ)

sudo msfdb init

“msfdb” を使用して、専用データベースが設定されます。データベースのエンジンは “postgresql” です。

このデータベースには収集したターゲットの情報などが集積されていきます。

2回目以降

armitage起動前に “postgresql” の起動が必要です。

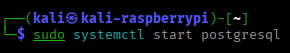

sudo systemctl start postgresql

但し上記は、ターミナルから “armitage” コマンドで起動する場合の話です。

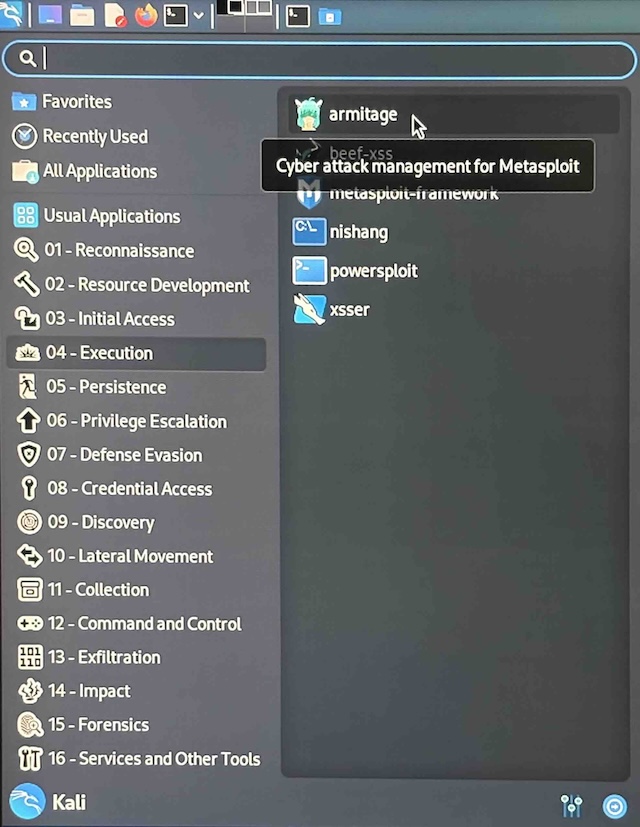

kaliメニューから起動する場合

“kali ー 04-Execution ー armitage” から起動する場合は上記のデータベースの設定・起動操作は省略可能です。

kaliメニューから起動する際は同時に自動的にこの操作をもやってくれているようです。

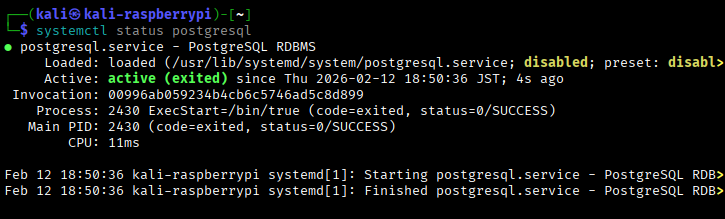

参考) “postgresql” の稼働状況の確認

systemctl status postgresql

上記コマンドで、 “Active” とあれば、稼働中です。

起動

つまり “armitage” は、CLIからではなくて、 “kali ー 04-Execution ー armitage” で起動するのが無難かつ簡単な起動の仕方です。

まずはパスワードを聞かれるので入力します。

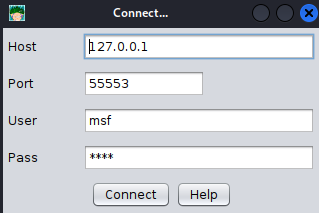

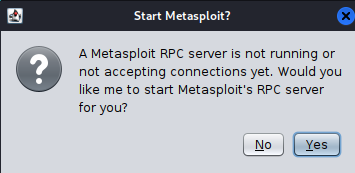

その後、この画面ではそのまま “connect”

サーバー稼働を問われますので “yes”

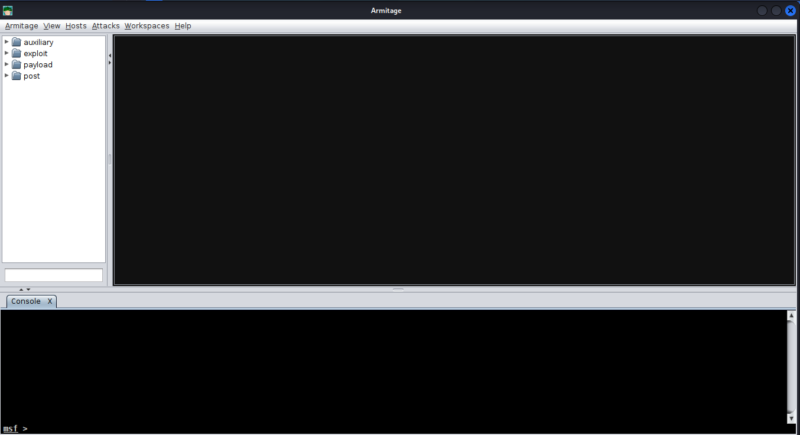

“armitage” の画面が立ち上がります。

最初は何も表示されていません。

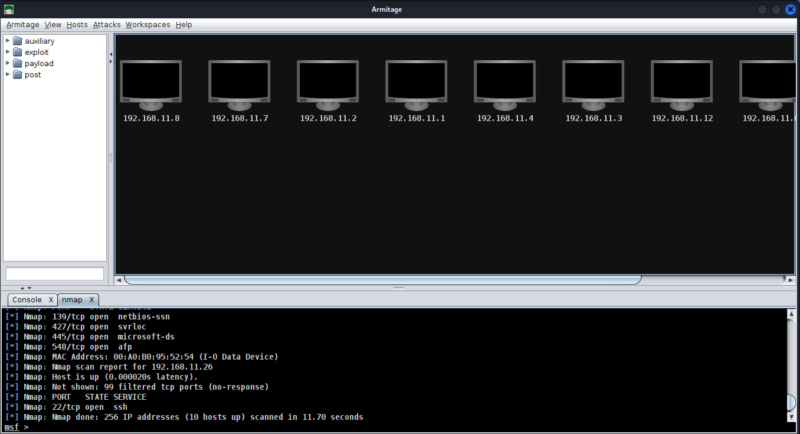

ネットワーク内スキャン

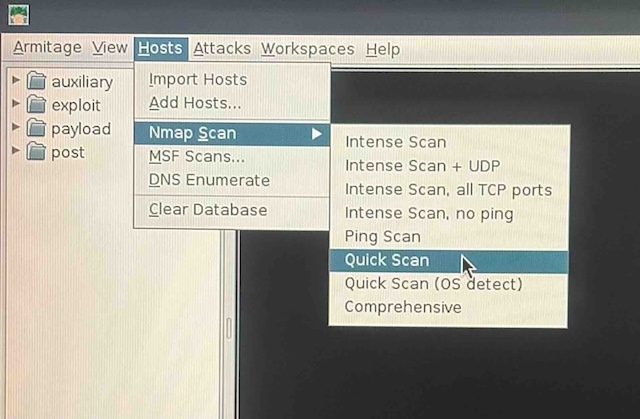

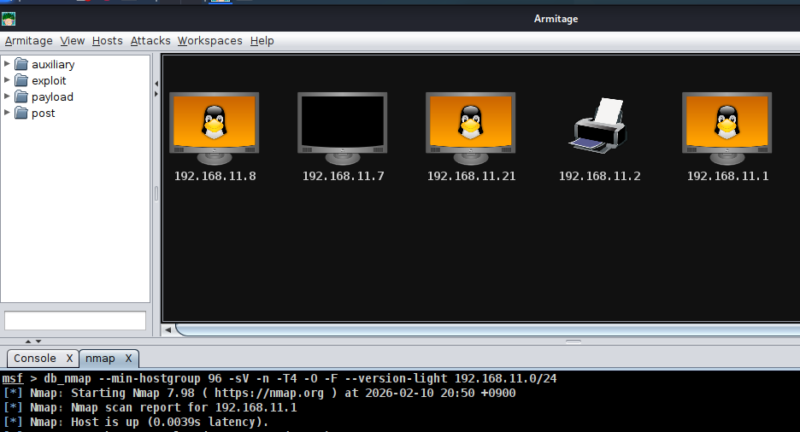

Nmapを使用してネットワーク内をscanします。

ここから先の操作は相手方マシン管理者の許可を得ていないと違法になります。

メニューより “Hosts > Nmap Scan > Quick Scan(OS detect)”

“Quick Scan” は速度優先スキャン、 “Quick Scan(OS detect)” はOSを推定してくれるモードです(推定が正確とは限りません)。

“Intence Scan” では入念にスキャンしますが、その分非常に時間がかかります。

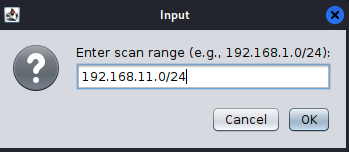

スキャンするレンジを設定します。(下記は一例です)

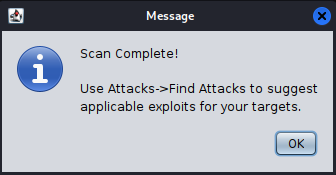

スキャンの完了

OSを検索しなかった場合は、ターゲットのIPアドレスのみが表示されています。

“(OS detect)” にした場合。推定されたOSが表示されます。

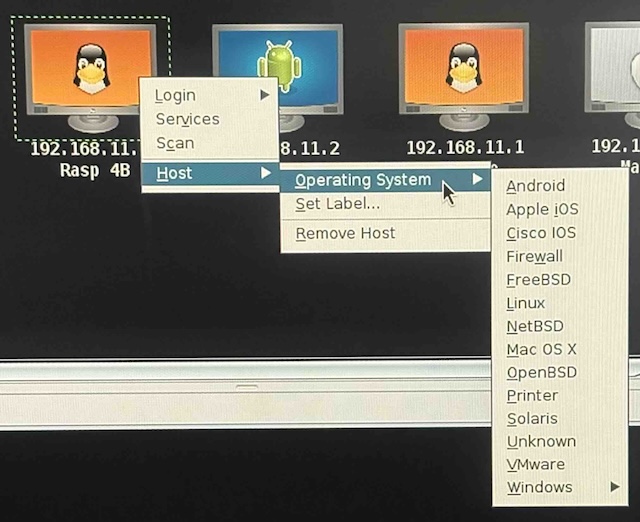

なおターゲット名は、対象ターゲットアイコンを右クリックして “Host > Set Label” から命名できます。

また、 “Host > Operating System” で既知の場合のOSの設定ができます。

Attack対象の検索

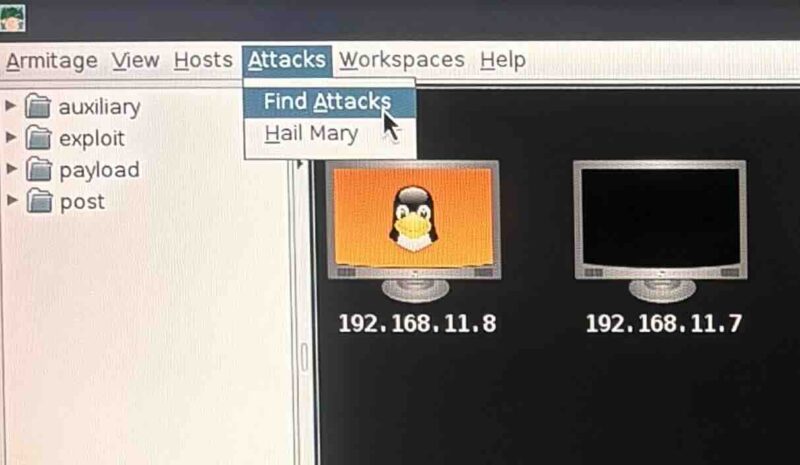

メニュー “Attacks > Find Attacks” でターゲットの脆弱性(アタック対象)を検索します。

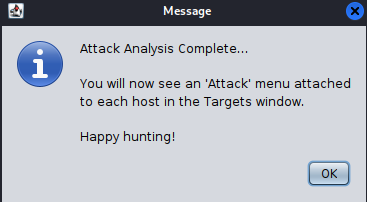

アタック対象の分析完了。

“Attacks” メニューでは “Find Attacks” の他に、その下にある “Hail Mary” (ヘイル・メアリー)が選択出来ます。これは「そのOSに有効そうな攻撃を片っ端から自動で試す」設定で、最終手段としては有用ですが非常にノイズが多く、ターゲットをクラッシュさせる危険があります。(取扱注意)

*余談ですが、「ヘイル・メアリー」とはアメフト用語で最後の大博打(試合終了間際の逆転を狙う一か八かの神頼みのロングパス)の意味で多用されます。

👉 関係ないけどついでに同名の映画も最近公開予定。

Attackの表示

ターゲットアイコンを右クリックすると “Attack” メニューが表示され、有効な可能性が高い脆弱性リストが表示されます。

下記の例では “Attack” メニューが表示されていません。

脆弱性が見つからなかったせいか、どのターゲットを右クリックしても “Attack” が表示されませんでした。

この後、Attackが成功すると、アイコンが赤くなるそうです(ここから先は未経験です)

さらに赤くなったアイコンを右クリックしてその後の操作(侵入後操作)を行うようです。

さらにはmsfconsole(CLI)での再現・調整という流れのようです。

まとめ

今回は結局、我が家のネットワークに参加するマシンには脆弱性が見つからなかった為、侵入は出来ませんでした。

解説の立場からは申し訳ないのですが、防御の立場からはホッとしています。

ハッキング出来てしまったら、(その様子を公開するかどうかを含めて)どうしようかといつも思ってしまいます。

多分公開はしないかな。

参考までに、メニュー “Help > About” の画像ですが、

これはkaliメニューに載っているアイコンの画像だと思われます。

あともう一つ気づきです。 “armitage” を一旦終了させると、OSを再起動させないと “armitage” も再稼働出来ないみたいです。

コメント