ポートスキャンツールとして有名なnmapについて概説してみます。わかる範囲で。

nmapは何しろマニュアルの分量が多くてとても読みきれません。ネットワークの知識の量がnmapの使いこなしを大きく左右します。さらには間違った使い方をすると違法(または少なくとも明らかな迷惑行為)となるので、使用には十分な注意が必要です

ポートとは

コンピューター(サーバーでもPCでも)を1つの建物(例えばマンション)に例えると、そのマンションの建っている住所がIPアドレスに相当します。

そしてマンションには沢山の部屋がありそれぞれ部屋番号がついていますが、その部屋番号がポート番号に相当します。部屋の総数は正確には65535部屋(つまりポート番号は65535番まで)あります。

部屋には、データの受取を待ち構えている住人(アプリケーション)がいる部屋(玄関が開いているポート)と、そうでない部屋(閉じているポート)があります。

サーバーは開いている部屋(ポート)を通じて外部とのデータのやり取りを行なっています。

nmapが行なっていること

nmapは、部屋(ポート)が開いているかどうかを調べるツールです。

上記マンションの例えでは、各部屋の呼び鈴やインターホンを鳴らしまくったり、郵便ポストや新聞受けを覗きまくったり、玄関のドアノブをガチャガチャしたりして、その部屋に誰か住んでいるかとか、住んでいるとしたらどういった仕事をしているのかを探ります。

これ、実社会で行うと違法とは言えないまでも完全に迷惑行為ですよね。そう、nmapは迷惑行為を行うツールなのです。なので絶対に他人の管理下のコンピュータに向けてnmapを使ってはいけません。違法もしくは迷惑行為となります。

自分自身にnmapを使ってみる

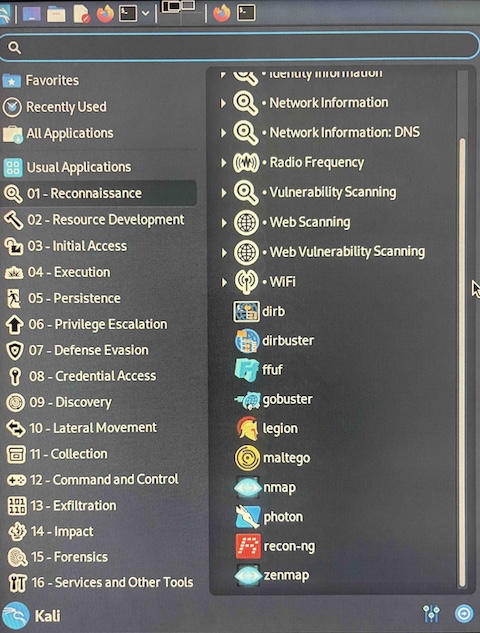

Nmapは ” Kali ー 01 Reconnaissance ” にあります

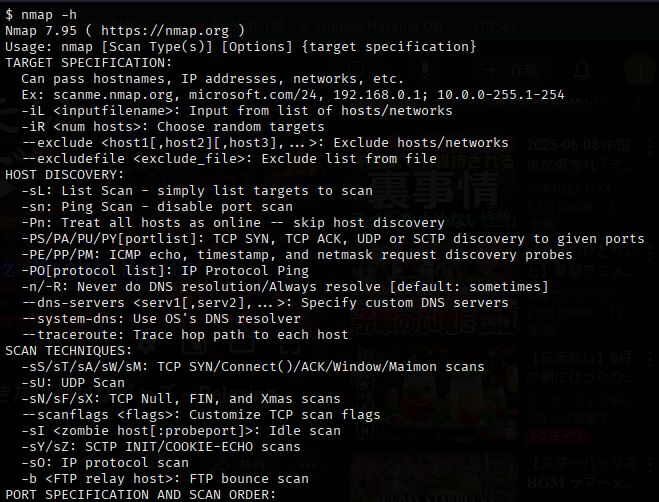

ヘルプ画面が開きます。オプションは山のようにあり、画面の下に延々と続きます。

ツール自体はコマンドラインから使えます。

というわけでここでは自分自身(ラズパイ)にnmapを行なってみることにします。(それなら誰からも怒られませんから)なお自分のIPアドレスを調べる方法はここにあります。

なおnmapは例えスキャン相手が自分であろうと、きちんとスキャンを行います(ここがnetstatとの違いです)

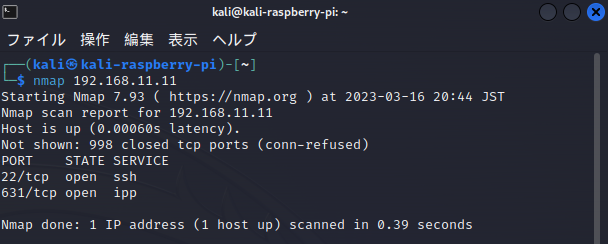

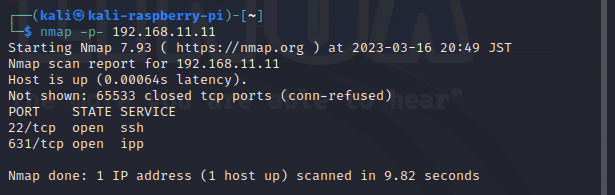

まず何のオプションも使わずに普通にスキャンしてみます。仮に自分のIPが192.168.11.11とすると、こういう結果になります

nmap IPアドレス

自分自身の情報を普通に調べると、これだけの情報が出てきます。ポート番号22番と631番が開いているのが分かります。SERVICE欄のsshやippが部屋の住人です。どのサービスを行おうとして待ち受けているのかを示しています。

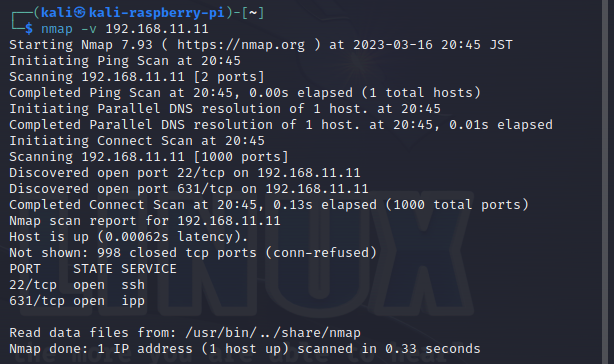

-v オプション

nmap -v IPアドレス

-v のオプションをつけると上のような情報が出てきます。(ここではこれ以上詳しく触れません)

-p- オプション

実は普通にスキャンすると1660ポートしかスキャンしてくれません(時短のためです)

65535個をフルにスキャンしたければ、 -p- オプションをつけます

nma -p- IPアドレス

その代わり、時間が9.8秒かかっています。

オプションの種類について

nmapには100を超えるオプションがあります。オプションを大きく4群に分けてみました。後日それぞれについて解説していこうと思います。

結果の表示を早めるオプション(HOW FAST)

nmapは多数のサーバー、多数のポート、多数の情報を一度に検索しようとすればするほど、結果の返りが非常に遅くなります。実際やってみるととんでもなく遅くなります。

最初から完全な情報を求めると結果が非常に遅くなるので、最初は速く簡潔に情報を集め、その中からターゲットを絞り込んで狭く深い情報を得る、といった使い方がされているようです。そのため「早く雑な」情報収集から、「遅く綿密な」情報収集まで段階的に速さを調節するオプションがあります。

少し詳しい記事:http://joenoji325.com/nmap-fast/

ターゲットを指定するオプション(WHERE)

ターゲットとするサーバーのIPアドレスの範囲の指定、スキャンするポートの範囲の指定、IPv6アドレスでの指定方法などのオプションがあります

少し詳しい記事:http://joenoji325.com/nmap-where/

知りたい情報の種類を指定するオプション(WHAT)

ホスト名の検索、OSの種類の推定、サービスの詳細情報など、収集する情報の詳しさを決めるオプション。もちろん集める情報が詳細なほど、結果の返りは遅くなります。

少し詳しい記事:joenoji325.com/nmap-what/

スキャン方法を指定するオプション(HOW)

相手方サーバーにバレないようにスキャンするオプションなど、ハッカー御用達の高度なスキャン方法を含む様々なスキャン方法のオプションです。

まとめ

とりあえずnmapの触りだけ解説してみました。今後ネットワークの勉強をしながら各オプション毎の続編をやっていきたいと思います。

最後にくどいようですがもう一回注意事項です。

nmapは他人のサーバーに向けては絶対に使わないでください。少なくとも迷惑行為になります。(悪ければ違法=になる可能性も。)

今回のように自分に向けて使うのはOKですが、それでも決して自分のIP番号を間違えないでください。今回の例で言うと、192.168.の部分の数字を1箇所でも間違えると、普通にインターネット上のどこか他のサーバーをスキャンしてしまうことになります(私はこれで異国のサーバーをスキャンしてしまいました)くれぐれもご注意を。

コメント