dmitry (Deepmagic Information Gathering Tool) は、パッシブ中心の情報収集ツールです。

ドメインやIPに関する**公開情報(OSINT的情報)**を一括取得し、ペンテストの初動偵察などに使用されます。

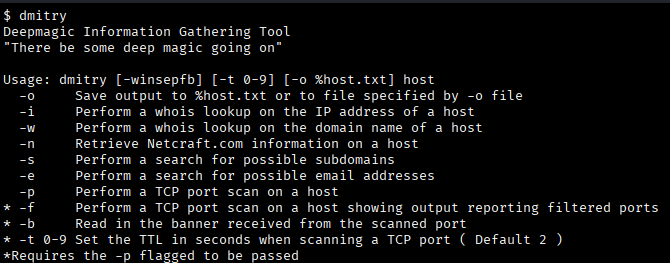

基本構文

頻用される構文の一例は以下の通りです。

dmitry -winse -o 保存ファイル名 ターゲットドメイン名

“-winse” は5つのオプション “-w” , “-i” , “-n” , “-s” , “-e” の合計記述です。

主なオプションの意味

| オプション | 内容 |

|---|---|

| -w | ドメイン名からWhois情報取得 |

| -i | IPアドレスからWhois情報取得 |

| -n | netcraft情報 |

| -s | サブドメイン探索 |

| -e | メールアドレス探索 |

| -p | TCPポートスキャン |

| -o ファイル名 | 出力ファイルを指定して保存 |

| -f | オープンポートのみ表示(-pと併用) |

初動偵察目的なので、全体的に調査の精度は甘いです。(その代わりに速い)

例えば “-s” オプションによるサブドメインの検索では、専門ツールの “amass” には及びません。

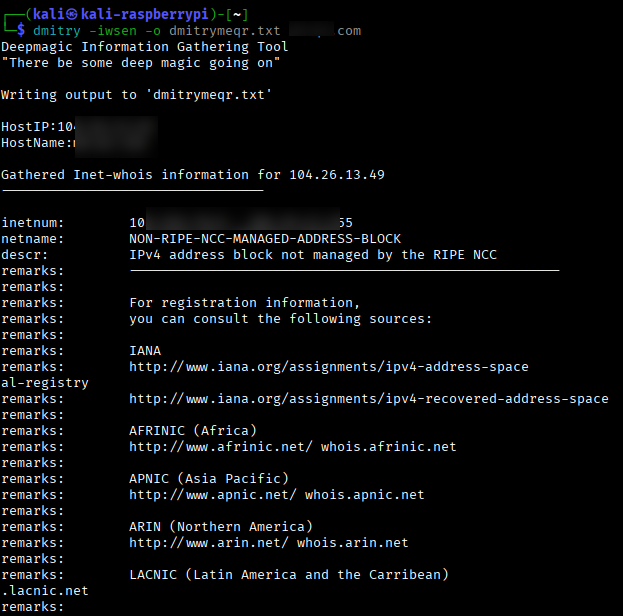

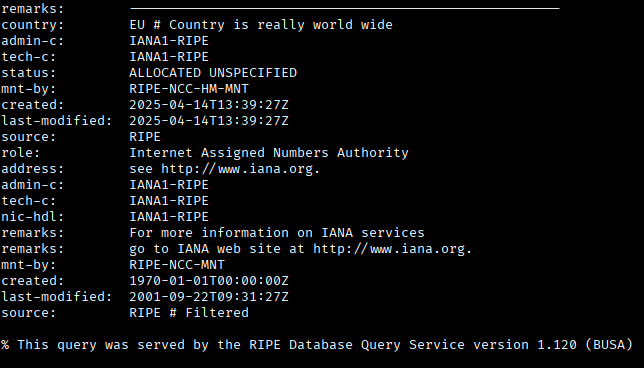

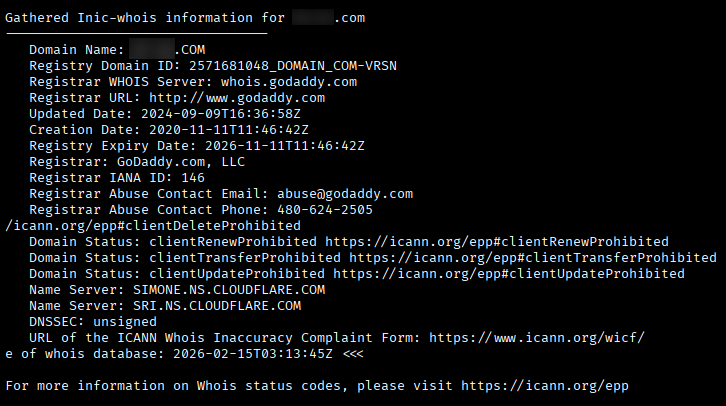

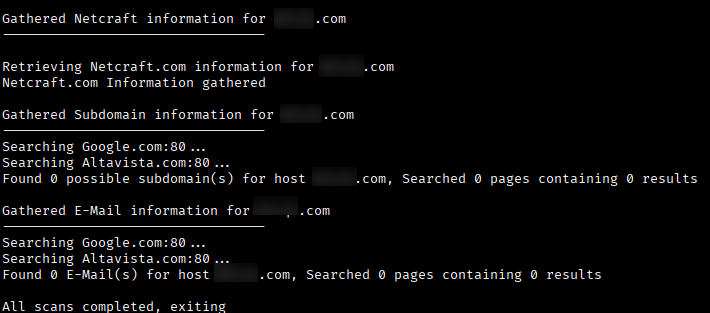

出力結果

下記は、フィッシングサイトに対して調べてみた結果です。

whois情報は取れましたが、netcraft、サブドメイン、eメール情報は取れませんでした。

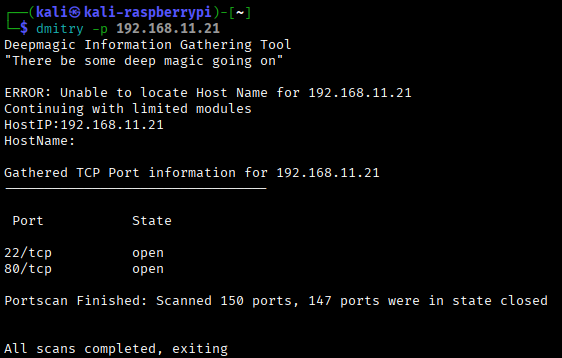

ポートスキャン

“-p” オプションを使用してポートスキャンを行えますが、これは迷惑行為に該当します。(よって自分のマシンに対して行っています。)

上記の例では、22番と80番ポートが開いていることが分かります。

このポートスキャンは、専用ツールのnmapに比べて、軽めのスキャンです。(速い代わりに簡略なスキャンです)

ヘルプ表示

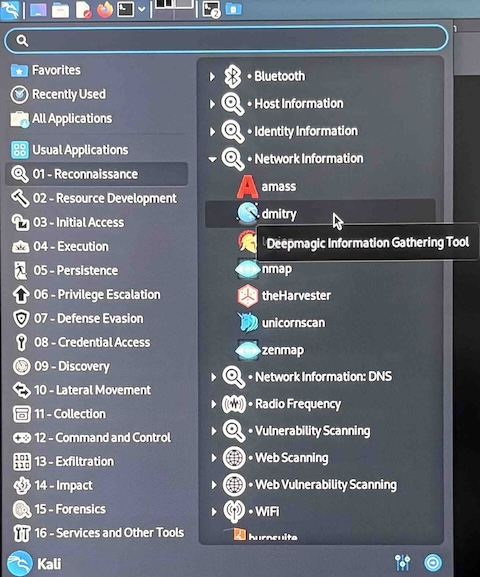

kali ー 01-Reconnaissance ー Network Information ー dmitry

にてヘルプ画面が表示されます。

まとめ

dmitryは、偵察行動の初期に行う、主にパッシブな情報収集ツールです。

多数の専門ツールを使用しなくても、1つのツールで多彩な調査を一括で出来ますが、その分詳細さには欠けます。

一般的には “dmitry” の結果を元に、次の段階でより詳細な調査が出来るツールを使用していきます。

| ツール | 用途 |

|---|---|

| dmitry | 軽量OSINT偵察 |

| whois | WHOIS専用 |

| theHarvester | メール・サブドメイン特化 |

| nmap | 本格ポートスキャン |

| amass | 大規模サブドメイン列挙 |

コメント