ZAP(Zed Attack Proxy)は、オープンソースのWEBアプリケーションスキャナーです。

多機能で、初心者からプロのペンテストまで対応可能です。

ZAPは、 当初は ” OWASP ZAP ” と呼ばれていました。途中でOWASP財団から独立して単にZAPと呼ばれるようになり、これがKaliでは ” Zaproxy ” というツール名で登録されています。

OWASP(Open Worldwide Application Security Project)は、セキュリティ分野でフリーのツールなどを開発するオンライン・コミュニティです。

つまり、Zaproxy(Kali上のツール名)= ZAP = OWASP ZAP(旧名)であり、3者は同じものです。

色々な機能がありますが、今回はWEBサイトの脆弱性を診断する機能を使用します。

Zaproxyの起動

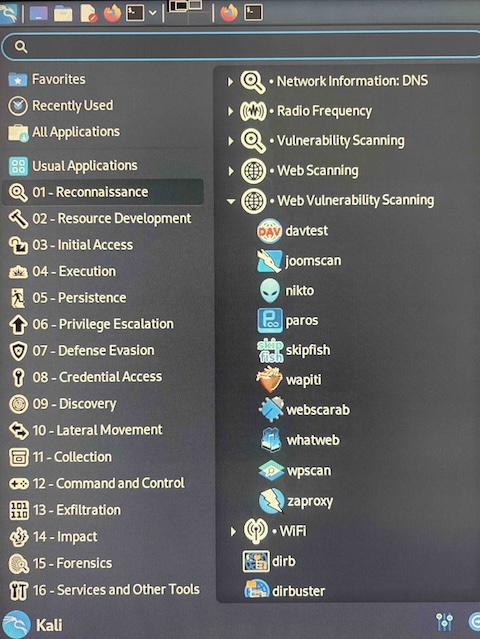

Kali ー 01-Reconnaissance ー Web Vulnerability Scanning ー zaproxy で起動します。

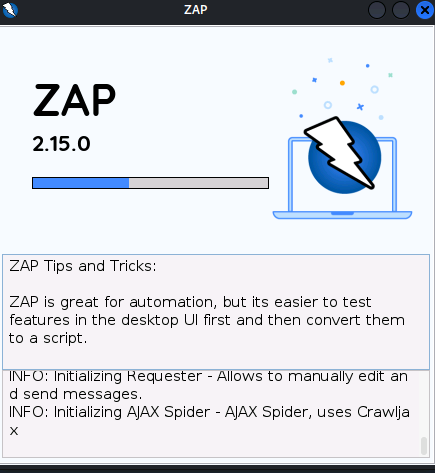

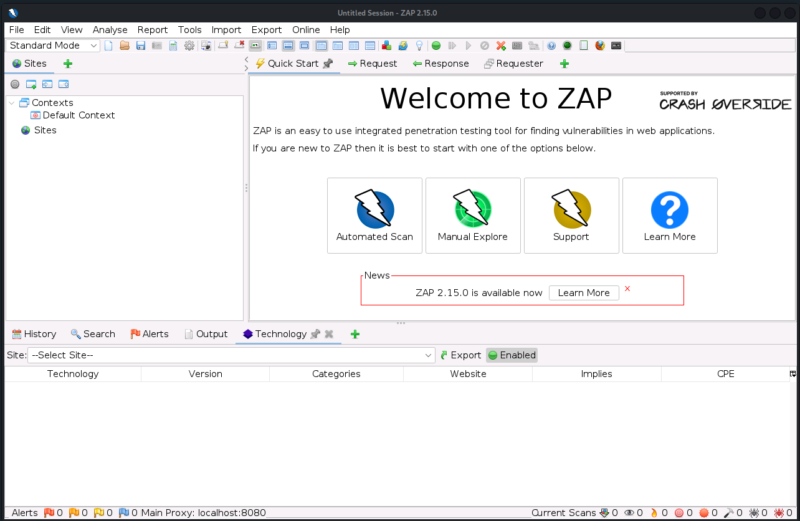

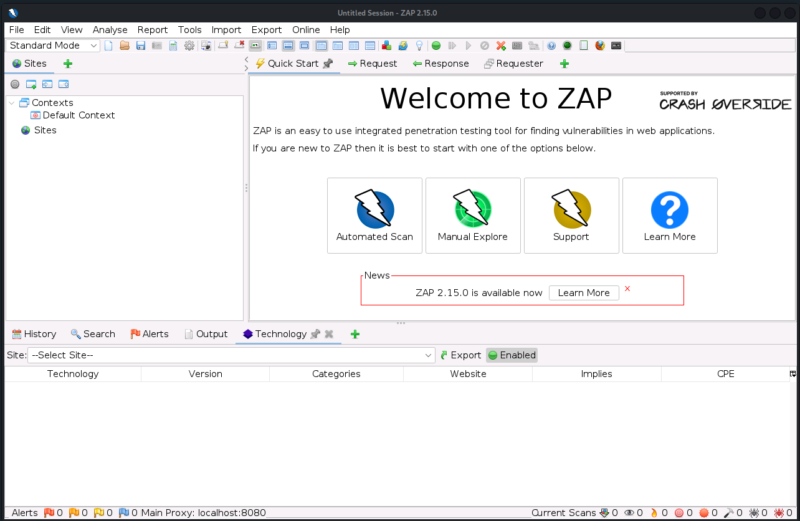

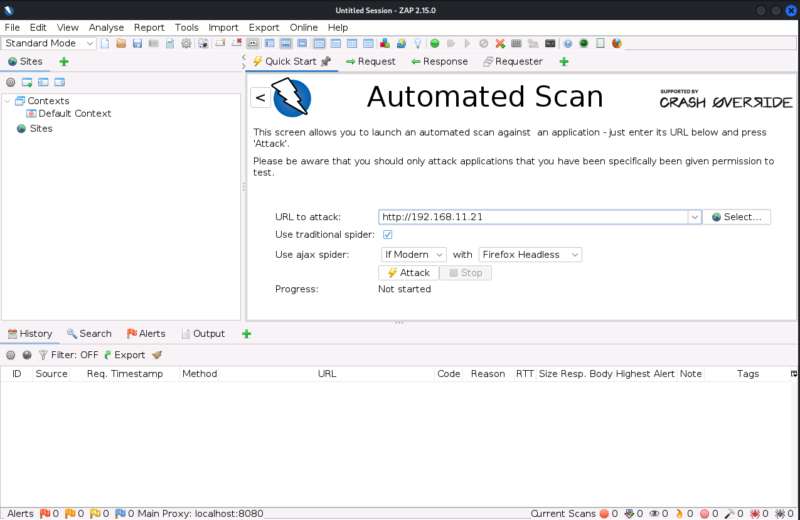

バージョンは2.15.0

Zaproxyの準備

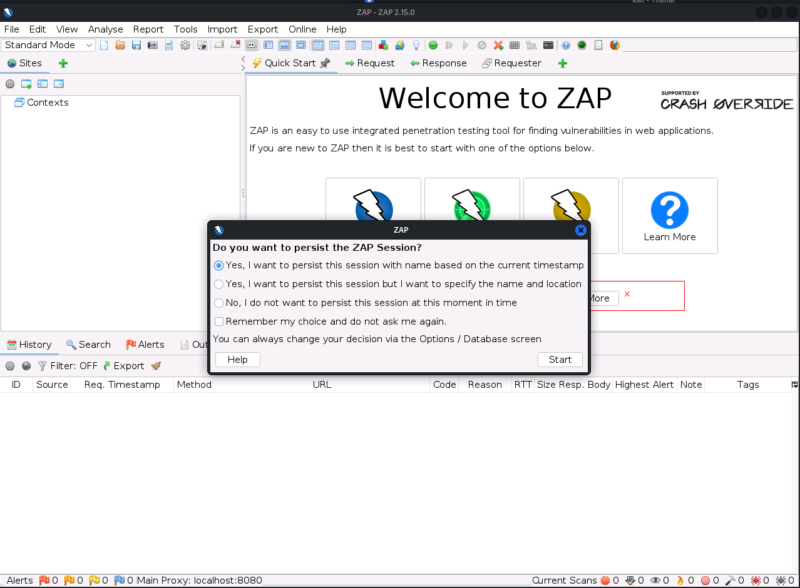

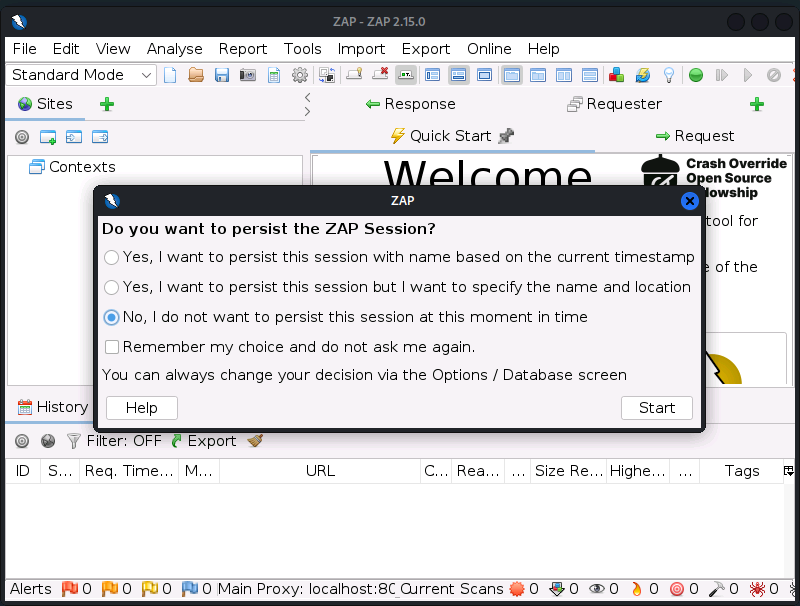

セッション継続の確認

最初に今回のセッションを継続(保存)するかどうかを聞かれます。選択肢は上から、

- 検査結果の保存場所をデフォルトの場所に保存

- 自分で名付けて、保存場所も自分で決める

- 継続しない

- (チェックボックス)以後、同じことを聞かない

とりあえず一番上の選択が無難でしょうか。

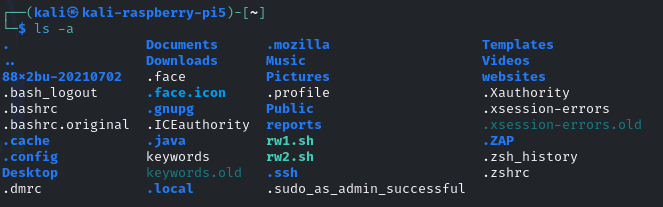

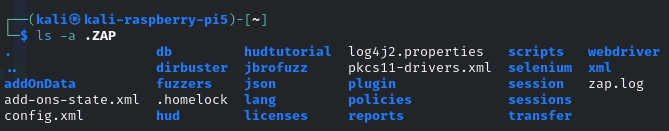

デフォルトの結果保存場所

終了時に監査結果が保存されますが、その場所はホームディレクトリ下の ” .ZAP ” 隠しディレクトリです。

” .ZAP ” ディレクトリの中身。この中の ” sessions ” ディレクトリの中に、過去のセッションが保存されています。

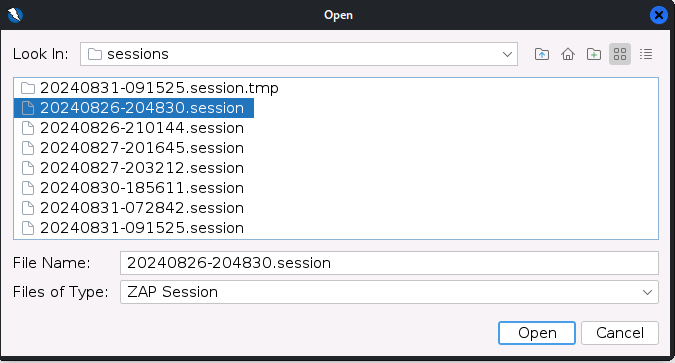

過去のセッションの復元方法

Zaproxy左上のフォルダアイコンをクリック。

出てきたダイアログで、 ” .ZAP ” ー ” sessions ” の順で開いていき、タイムスタンプのついた過去のセッションファイルを開きます。

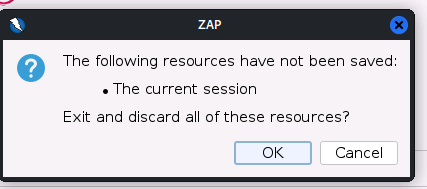

ちなみに保存しない設定にした場合

最初のダイアログで上から3番目を選択した場合。

ツールは普通に動作しますが、最後にzaproxy終了の際に下のダイアログが出て、結果の保存をするかどうかを確認されます。

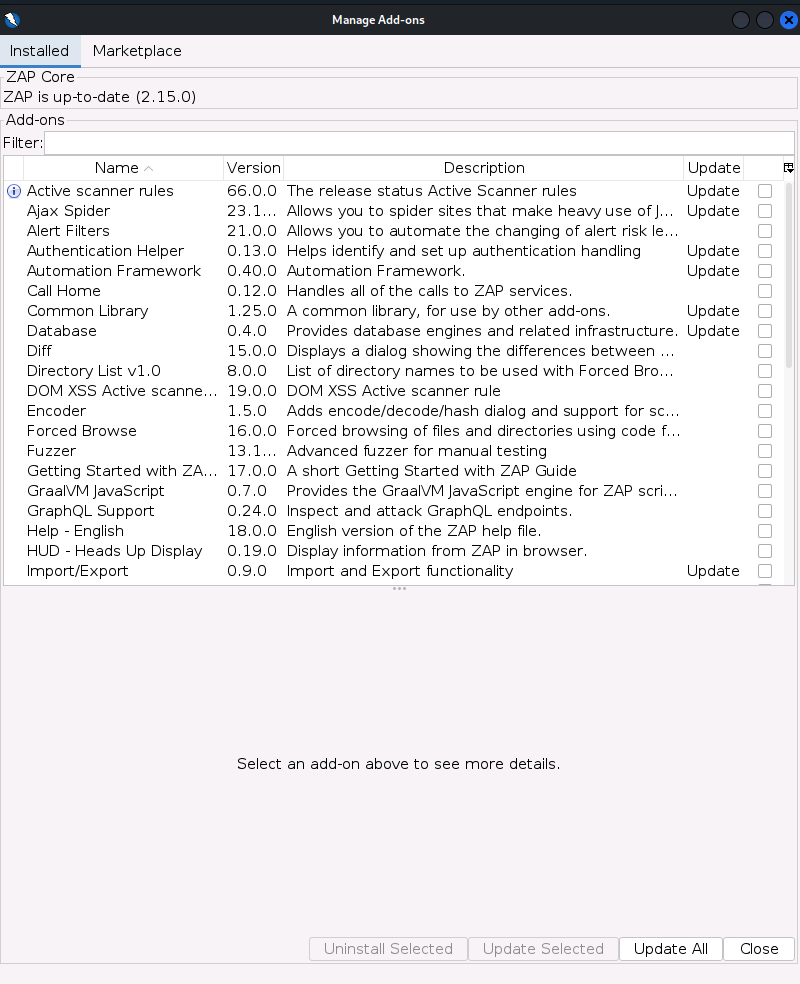

アドオンのアップデート

次にAdd-onのアップデート画面です。右下の ” Update All ” をクリック。

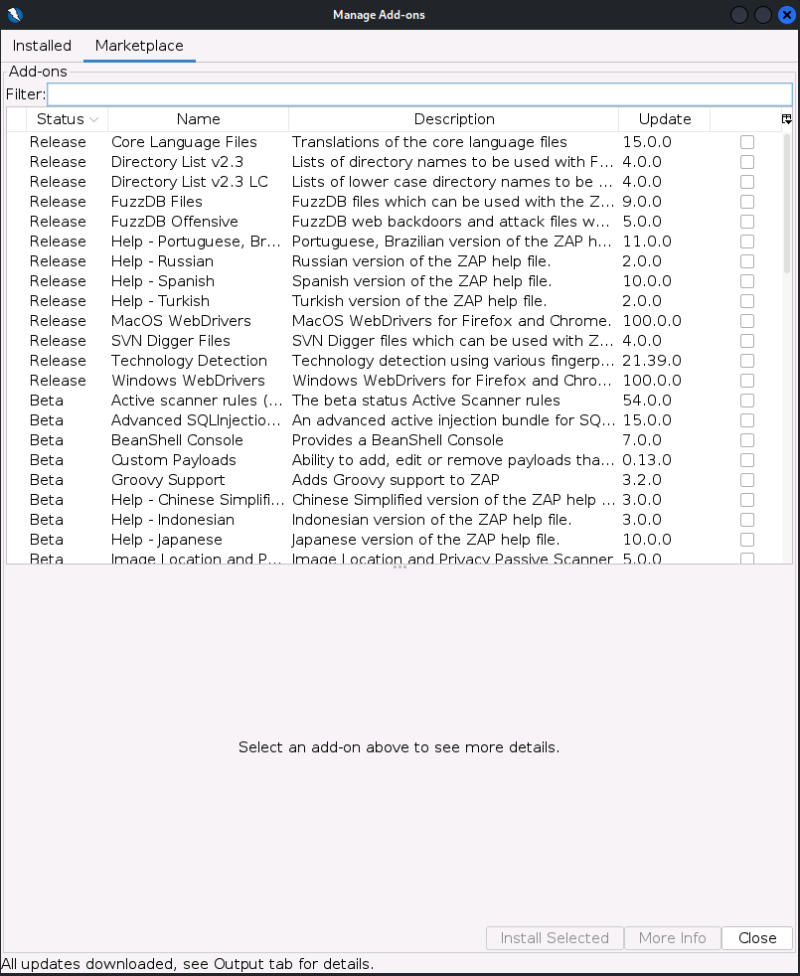

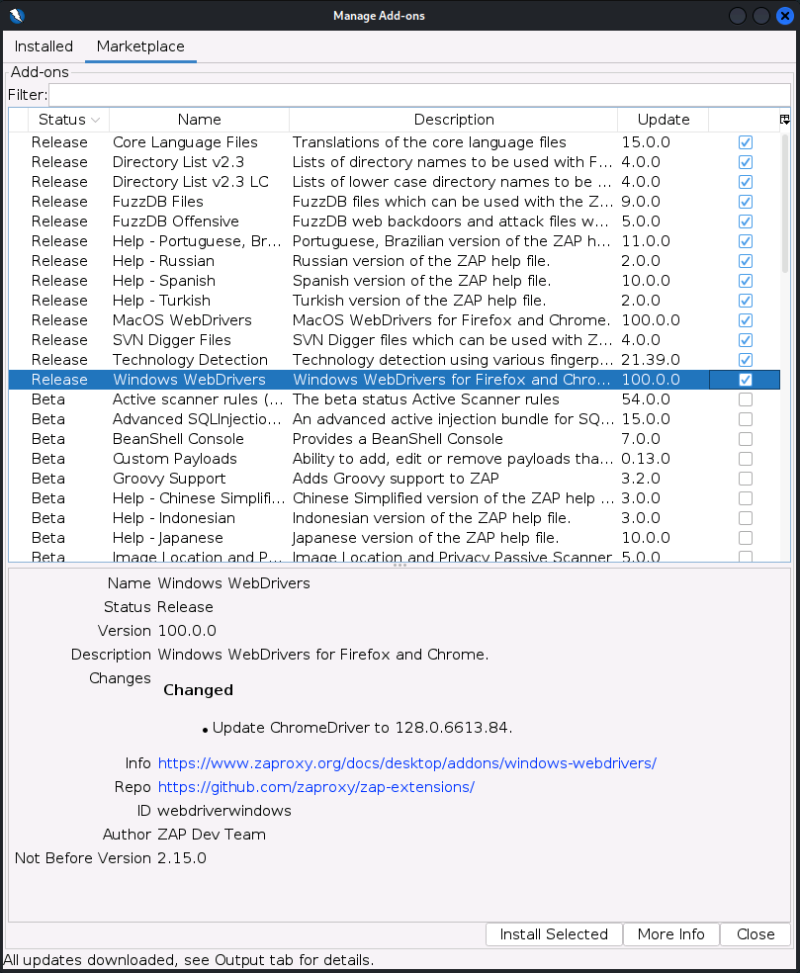

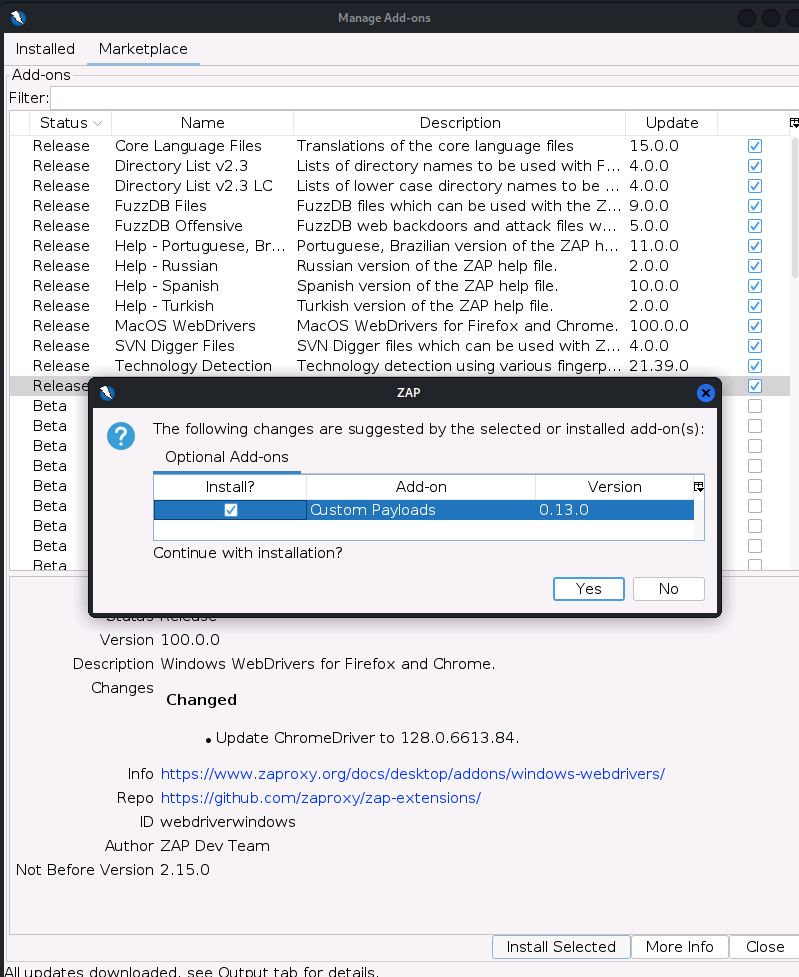

” Marketplace ” タブ

サードパーティのアドオンと思われます。

右のチェックボックスにチェックを入れると、右下の ” Install Selected ” でインストールができます。

これもアドオンに入れろと提案されたので、(詳しくは何だかよくわからないけど)、 ” Yes “

WEBサイト脆弱性診断

立ち上がったコンソール画面は下図の通りです。

脆弱性診断のターゲットは、お馴染みのラズパイ4Bに立ち上げたWEBサイトです。

WEBサイトの調査はくれぐれも自分の管理下のWEBサーバーに対して行ってください。他人のサーバーに対して行うことは迷惑行為(もしくは犯罪)になります。

やってはいけないこと

以下の行為はNG行為です。(理由は後述します。)

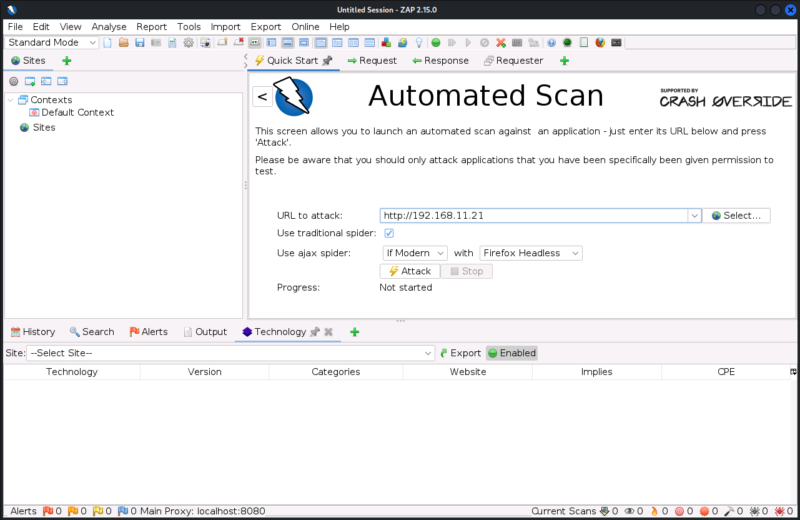

まずは何も考えずに右上領域にあるの青いイナズママーク(Automated Scan)を押してみます。

” URL to attack ” 欄に、調べるWEBサイトを入力します。(ラズパイ4Bのアドレス ” 192.168.11.21 ” )

URL入力欄の下の、黄色いイナズマの ” Attack ” ボタンをクリックして攻撃監査開始。

以上の手順で非常に簡単にターゲットWEBサイトの攻撃脆弱性診断を実行できますが、この手順は決して行ってはなりません。

やってはいけない理由

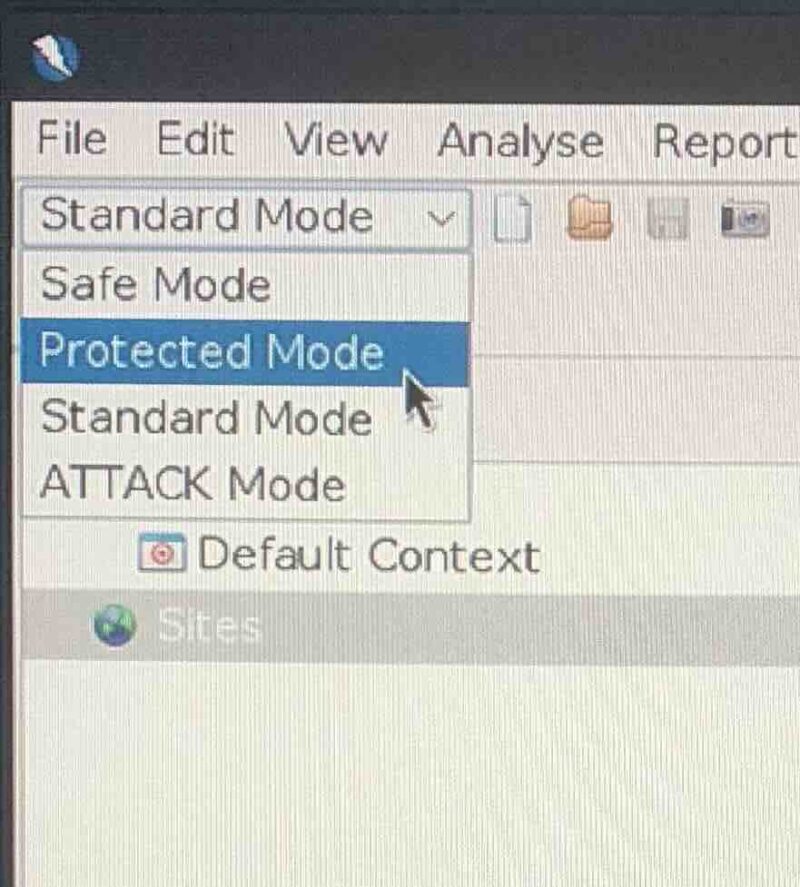

上記の手順を行ってはならない理由は、Standard Modeになっているからです。

左上にモードが表示されており、ここが最初のデフォルトでは ” Standard Mode ” となっています。

これを ” Protected Mode ” に変更する必要があります。

なぜならば、 ” Standard Mode ” では、ターゲットのWEBサイト以外の外部サイトも攻撃してしまうからです。

攻撃対象は、自分の管理下にあるラズパイ4BのWEBサイトのはずですが、なぜ外部サイトを攻撃してしまうかというと、

- ターゲットのWEBサイト(例え自分の管理下だとしても)には多くの場合、外部サーバーにもリンクが張ってある。

- そして ” Standard Mode ” では、外部のリンク先まで辿って攻撃してしまう。(多分)

- その場合、外部リンクまでも全部自分の管理下サーバーという訳にはいかないので、結局他人様に迷惑がかかってしまう。

- なので最初から、指定したURLだけを攻撃する ” Protected Mode ” にする必要がある。

という訳です。

今回はここで一旦区切ります。

次回はこの続き、正しい(他人に迷惑をかけない)実行方法についてです。

小括

この手のツールは、使用時に(いつのまにか)犯罪行為になっている可能性も高く、「自分が今何をやっているのか」が分かった上で、かつ法律の知識(どこまでが合法でどこからが違法か)も踏まえた上での使用が肝心ですね。

と偉そうに講釈していますが、実は上記のNG行為をやってしまいました。

スミマセン。反省してます。

本投稿の環境はRaspberryPi5のkali-Linuxで行っています。

コメント