以前、 ” aircrack-ng ” を紹介しましたが、そこで取り上げた3つのコマンド、

- airmon-ng

- airodump-ng

- aircrack-ng

が担当する下記の3つの段階を1つのスクリプトにまとめたものが、 ” wifite ” です。

| airmon-ng | 電波の検出モード開始 |

| airodump-ng | 電波を収集、記録 |

| aircrack-ng | 収集したデータを解析 |

つまり ” wifite ” は、この3つの段階を内部的に自動的に行っている訳です。

そして最終的にパスワードを教えてくれます。

有線の通信を盗聴すると犯罪ですが、無線を傍受する場合は犯罪までには至らないようです。(勿論その内容を恐喝などに悪用すれば当然その時点で犯罪になります。)

しかし法律的にはどうであれ、迷惑行為には変わりありません。電波に聞き耳を立てるのは自分のルータが発した電波だけにしましょう。

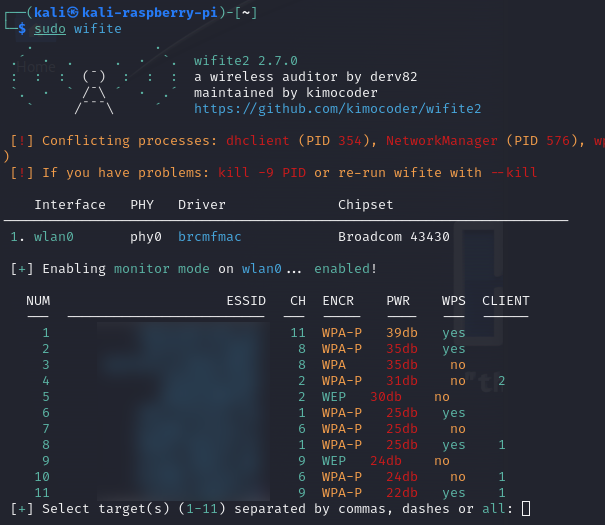

wifiteの起動

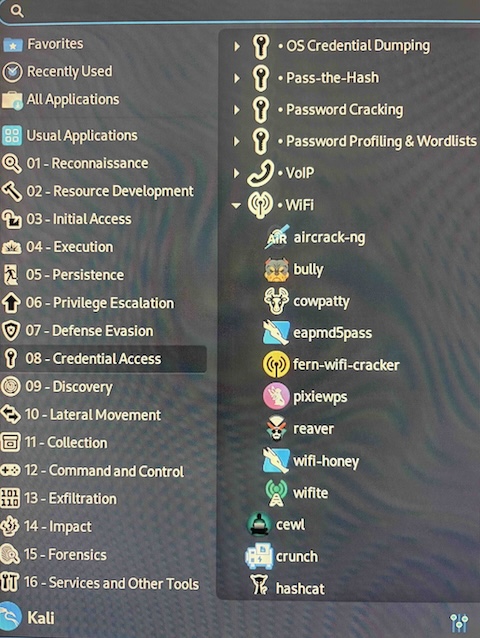

kali ー 08-Credential Access ー WiFi ー wifiteにあります。

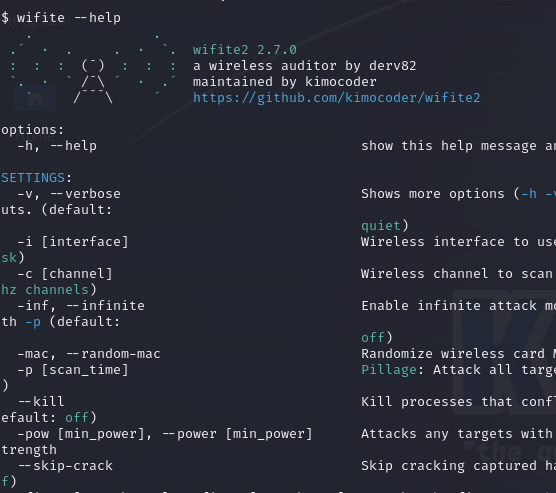

ターミナルが開き、ヘルプ画面が開きます。

バージョンは2.7.0です。

wifiteを使ってみる

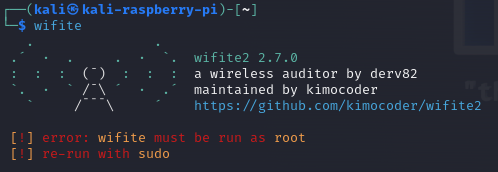

コマンドは ” wifite ” ですが、 ” sudo ” 宣言が必要です。

” sudo ” をつけないと、このように怒られます。

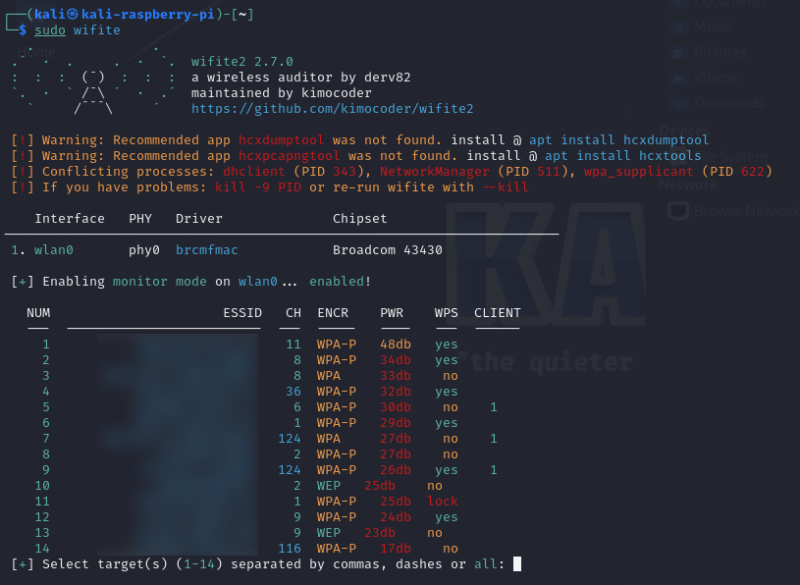

では改めて、 ” sudo wiifite ” 今回は何もオプションをつけずに行ってみます。

sudo wifite

しばらく待っていると、下のような画面となりますので、 ” Ctl + C ” で一時停止します。

画面の下半分で14種類の電波を拾ってきているのが分かります。この中から狙ったターゲットの番号を選んで入力します。

が、よく見ると上から7、8行目に ” hcxdumptool ” と ” hcxtools ” をインストールせよと書いてあります。(後で対処します)

また9、10行目には、問題が起こる場合には競合するプロセスを停止するため、 ” wifite –kill ” とせよ。とあります。(私の場合は問題は起こりませんでしたが。)これは ” aircrack-ng ” 編で紹介した、airmon-ngを起動する際に行う ” airmon-ng check kill ” コマンドに相当するものだと思われます。

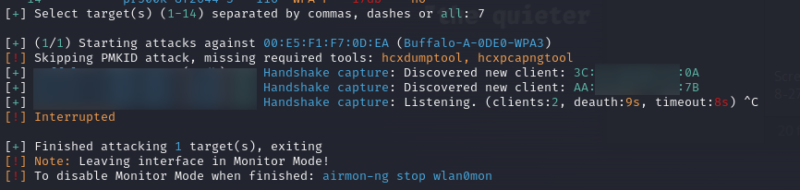

14種類の電波(=ウチの近くを飛び交っている電波です。マンションなので多い。)のうち自分ちの電波を選びます。(7番です)

電波収集と解析は途中で中断しました。( ” Ctrl + C ” で中断できます)

ちなみに無線ルーターとの接続は切れています。(ラズパイの無線アダプターをルーター接続の為ではなく、電波収集の為に使用しているので)

画面右上の表示が、上図のように長方形(一番左)となっています。これは無線ルーターとは繋がっていないということです。(繋がれば扇形のマーク🛜に変わります。)

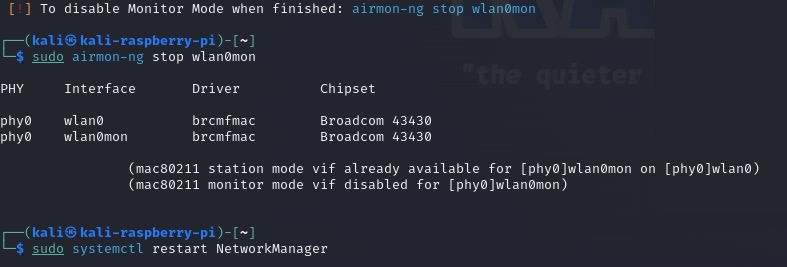

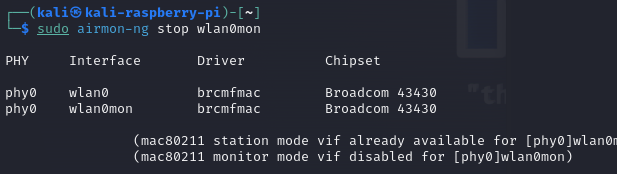

無線ルーターに繋ぎ直す

以下の2つのコマンドを使用し、元のモード(managed mode)に戻します。これで無線ルーターに繋がります。

sudo airmon-ng stop wlan0mon

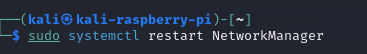

sudo systemctl restart NetworkManager

以上の2コマンドで画面右上の一番左の表示が扇形のマーク🛜に変わります。

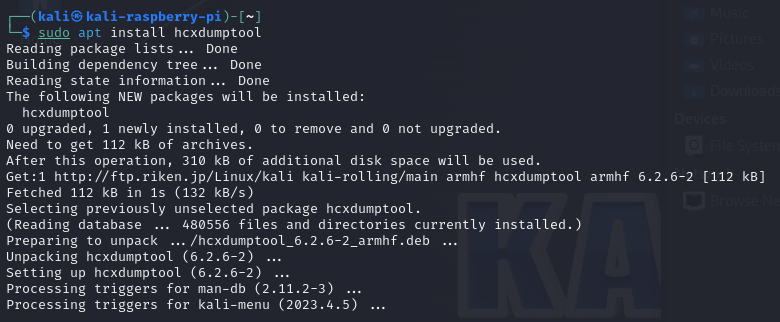

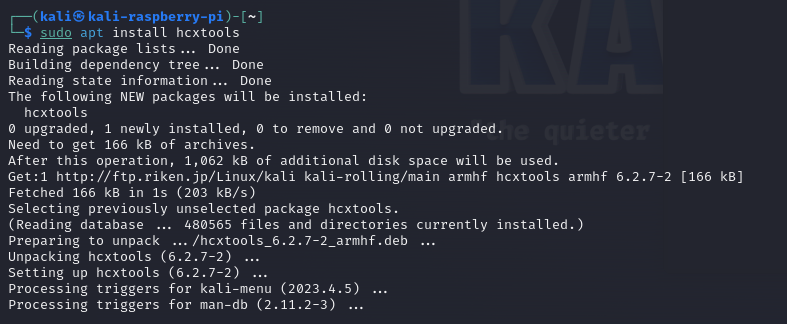

ツールの追加インストール

「wifiteに必要です」と先ほど怒られた2つのツールをインストールします。

sudo apt install hcxdumptool

sudo apt install hcxtools

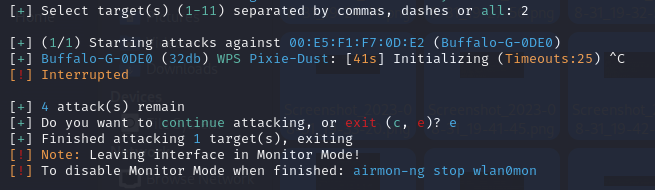

再びwifiteの実行

再び ” wifite ” を起動します。

wifite

しばらく電波を集めさせて、 ” Ctrl + C ” で中断します。

今回は11種類集まりました。

今だにWEP暗号を使っていて攻略しやすそうなのもあります。(が、他人の物なので選びません)

自分のルーター(2番)を選択します。

解析が始まりますが途中で中断しました。(途中で中断は、 ” Ctrl + C ” )

あと4種類の攻撃方法があった(けど試されていない)と出ています。

” c (続行) ” か ” e (終了) ” を選べと出て、 ” e ” を選択して終了しました。

専用の外付無線アダプターを使用していないので、長く使用していて万一壊れるといけないので、途中中断しました。

無線ルーターに繋ぎ直す

現在の内蔵無線アダプターはモニターモードになっているので、これを元に戻すために、

sudo airmon-ng stop wlan0mon

sudo systemctl restart NetworkManager

まとめ

wifiteはaircrack-ngの自動版です。

今回は何もオプションをつけず全自動で行ってみました。オプションにより色々な攻撃方法を選択できるようです。

自分のルーターの暗号化レベルが高い為、おそらくクラックは出来ないと思い、あまり真面目に長時間に渡っての攻撃はしていません。(内蔵無線アダプターが壊れるのイヤだし。)

検証は外付け無線アダプターを買ってからにします。(いつのことになるか分からんけど)

コメント