tsharkとtcpdumpは両方とも通信データ(パケット)を収集するツールです。(というかコマンドというか。)

wiresharkと同じ機能ですが、wiresharkはGUIに対し、この両者はCLIのツールです。

この両者で収集したパケットは、後でGUIのwiresharkで解析することもできます。

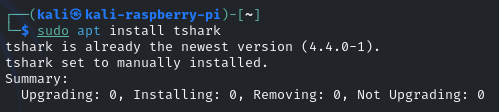

tsharkのインストール

下記でインストールできます。

sudo apt install tshark

でも私の環境では既にインストールされており、怒られてしまいました。バージョンは4.4.0-1

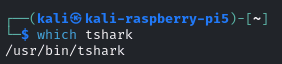

インストールされているかどうかの確認するには、

which tshark

上記になっていればインストールされています。

(付録)ズボラな人向けのコマンド

上記の2つを組み合わせたコマンドです。

which tshark || sudo apt install tshark

(意訳) ” tshark ” を見つけて来い、もし見つからなければこれをインストールせよ。

インストール後のtsharkの場所

Kaliのメニューには自動的には登録されていません。

分類的には ” wireshark ” と同じ ” 09-Sniffing & Spoofing ” の下でしょうか。

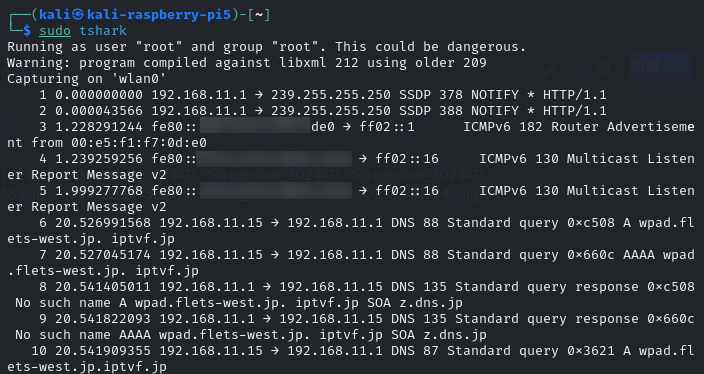

tsharkの実行

コマンドラインで呼び出して実行します。

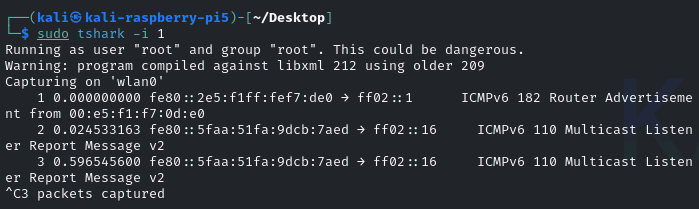

sudo tshark

黙っていれば延々とパケット収集を続けます。

収集をストップする時は、Ctrl+C。

オプション ” -c 数字 ” とすれば予め設定したパケット数を収集後、自動的に終了します。

例) sudo tshark -c 100

(100個のパケットを集めたら停止)

tsharkの主なオプション

-n

名前解決をせずに、IPやポート番号を数字のまま表示するオプション。一般的には結果が読みやすくなります。

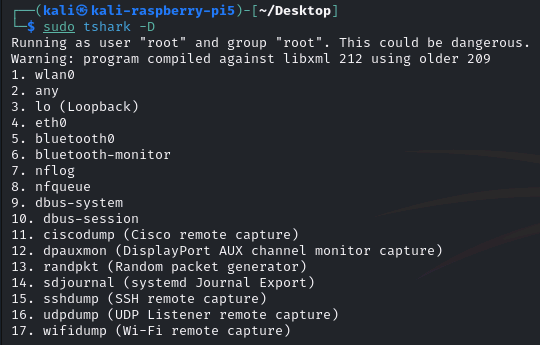

-D

インターフェースの一覧を表示します。

ここで表示された番号は次の ” -i ” オプションで使用できます。

-i

パケット収集するインターフェースを指定します。

例)wlan0をキャプチャーしたい場合は、

sudo tshark -i wlan0

或いは、上記のオプション ” -D ” で表示されたインターフェース一覧表の番号を使うことも出来ます。

sudo tshark -i 1

-f

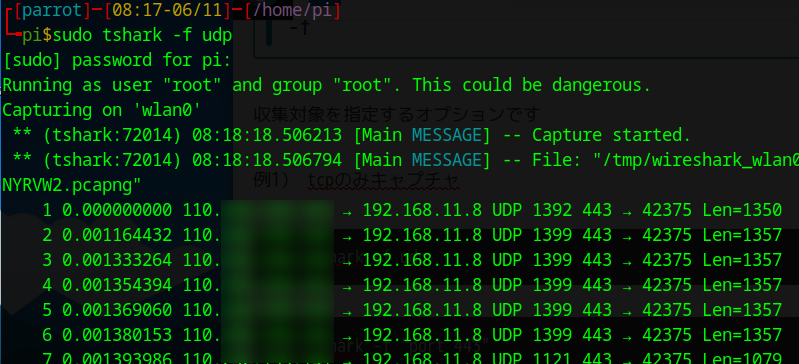

収集対象を指定するオプションです

プロトコルの指定

指定できるプロトコル

arp、 ip、 ip6、 icmp、 icmp6、 tcp、 udp、 など多数あり

例) udpのみキャプチャ

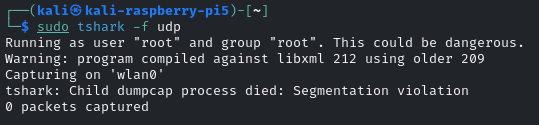

sudo tshark -f udp

上記はparrot上で実行しています。

kaliでは下記のようにエラーが出ました。(その原因は今の所不明です)

ホストとポートの指定

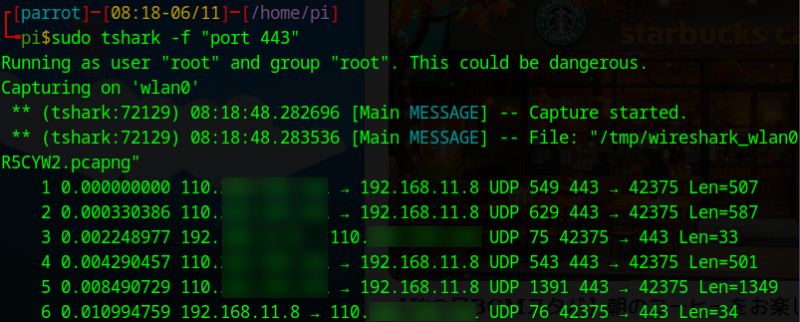

同じくkaliではエラーが出てしまうので、parrot上で実行しています。

例1) 443ポートのみキャプチャ

sudo tshark -f “port 443”

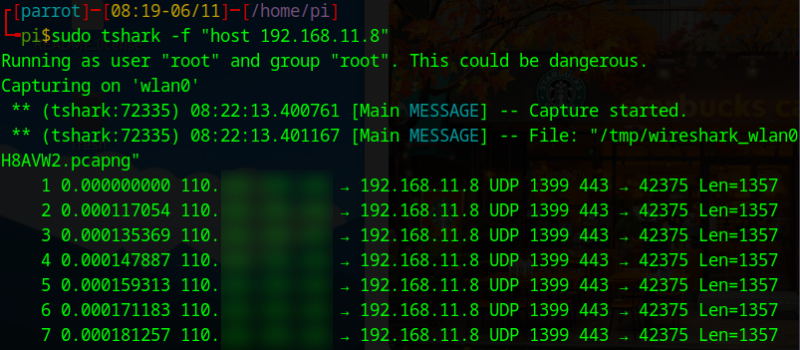

例2) ホスト ” 192.168.11.8 ” のみキャプチャ

sudo tshark -f “host 192.168.11.8”

オプション -f の後の、” ” の中に入る書式は以下の通りです。

| host ホスト名 | 通信相手ホストを指定 |

| port ポート番号 | ポート番号を指定 |

| src host ホスト名 | 送信元ホストを指定 |

| src port ポート番号 | 送信元ポート番号を指定 |

| dst host ホスト名 | 送信先ホスト名を指定 |

| dst port ポート番号 | 送信先ポート番号を指定 |

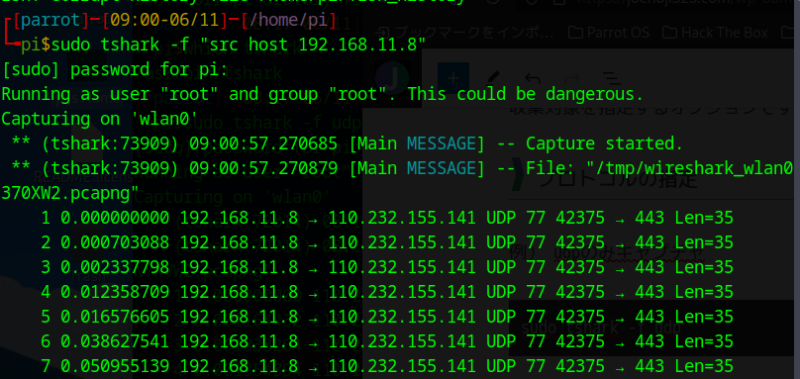

例3)送信元ホストが ” 192.168.11.8 ” のみキャプチャ

sudo tshark -f “src host 192.168.11.8”

-p

プロミスキャスモード不使用 = 自分宛の通信しか受信しない設定にする。

このオプションを付けなければ、同一LAN内の他人宛のパケットも傍受します。

-Y

表示対象の指定(逆に言うと収集はしておくけど表示はしないことが可能です)

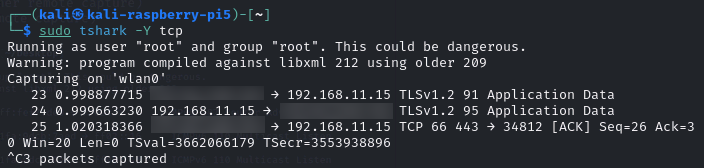

例)tcpのみを表示(それ以外も収集している)

sudo tshark -Y tcp

-w と -r

収集結果をファイルに出力(=書き込み、 ” -w ” )と、ファイルからの入力(=読み込み、 ” -r ” )オプションです。

書き出し

sudo tshark -w ファイル名

すみません実行していません。

kaliでもparrotでも実行するとエラー出ます。(原因不明です)

読み込み

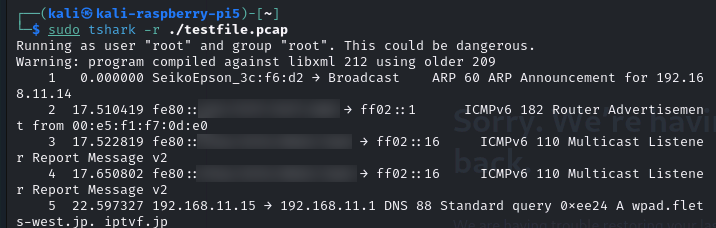

sudo tshark -r ファイル名

他のツールで書き出したキャプチャファイルを読み込ませることが出来ました。

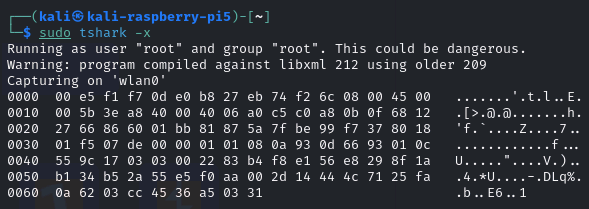

-x

16進数・ASCIIデータ表示

右列に表示されています。

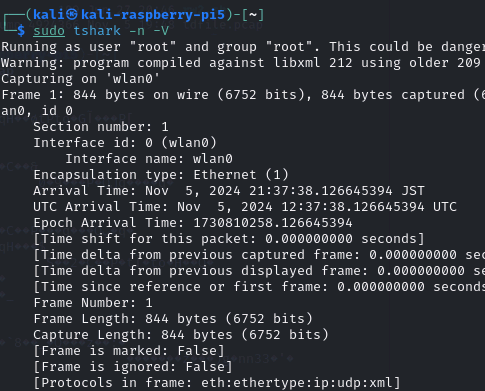

-V

詳細表示。表示にパケットツリーを追加。

まとめ

tcpdumpとtsharkは、同じようにパケットを収集するツールで、ほぼ同じようなオプションが使えます。(オプションの名前も全く同じか、酷似しているものが多いです)

tcpdumpは軽量かつ、主にヘッダの分析に向いているのに対し、

tsharkの方はきめ細かいフィルタリングが可能で、解析能(特にパケット内容)も高く、かつ対応プロトコルも多いようです。

しかしながらtsharkは、kali on raspberry pi5上では結構エラーが出て使えないオプションがあったのが残念でした。このエラーの原因が分かればまた報告します。

コメント