OSINT(Open Source Intelligence)とは公開された(セキュリティ)情報を収集する活動のことです。

サイバー犯罪集団といえども全て違法な手段ばかりで情報を集めている訳ではなく、まずは合法手段で広く情報を集めその中からこれはというものに対して違法な手段を用います。

NHK時事公論(2023/5/25)より

2023年5月25日付NHKのYouTube動画より:「サイバー攻撃の被害が急増中!ランサムウェア対策で注目されるOSINTとは?」(時事公論)

上記動画では、

- ランサムウェアの被害が医療機関も含めて増え続けている

- これを防ぐには犯罪者側と同じ目線で自らの防御体制を点検する必要がある

- その為にはOSINTを使って自らを調査をする必要がある

とされています。

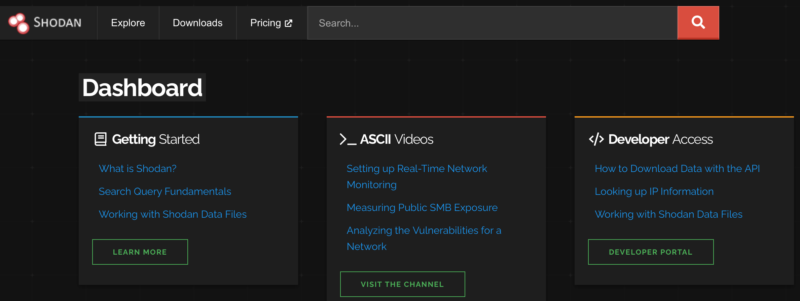

そしてOSINTの一例としてShodanが紹介されています。

Shodanはサーバーの脆弱性を調査出来るサイトであり、犯罪者側も頻用するサイトだと思われます。しかし誰にでも公開されている情報であるのでこのサイトを使うこと自体は違法ではありません。

そんな悪用される恐れのある情報は公言せずに隠しておいた方が良いという意見もありますが、犯罪者側にとってはそのような事情は関係ありません。

そういう情報に耳を塞いでいれば犯罪者側と医療機関側の情報格差は広がる一方です。

最終的には犯罪者側のやりたい放題、医療機関側はやられ放題の構図が出来上がってしまいます。

医療機関は医療に詳しい人はやたら大勢居ますが(当たり前ですが)、セキュリティの知識は全体として非常に貧弱です。さらには十分な人数のセキュリティ人員を雇う資金的な余裕がありません。

そもそも情報セキュリティの人材はそれ自体が不足しており、地方ではさらにその傾向が著明です。

よって、

- 医療機関側も攻撃者側の目線で考えることを厭わないこと

- ハッキングの方法や手順を大まかな概念でいいので把握しておくこと。

- 積極的にセキュリティに関する情報を集め自らの防御に生かすこと。

- セキュリティ用語、ハッキング用語の知識を持ち、セキュリティ担当者とある程度対等に議論出来ること。

- 自らが雇ったセキュリティ管理者がどのくらいのレベルなのかをある程度把握できること。

- 医療機関側の情報セキュリティを全体的に底上げ教育すること。

上記のようなことが必要な時代が到来しています。

それがこのブログを立ち上げた動機です。(私の医療者としての現役期間はあと数年で終わりますが)

Shodanについて

では早速Shodanにアクセスしてみましょう

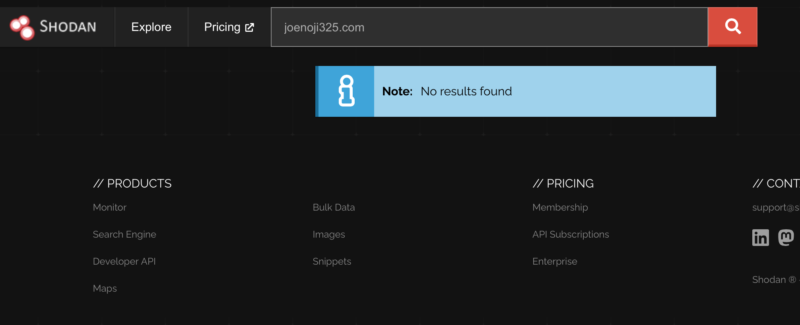

このページのURLを検索してみます

見つからないので、IPアドレスでの検索に切り替えます。

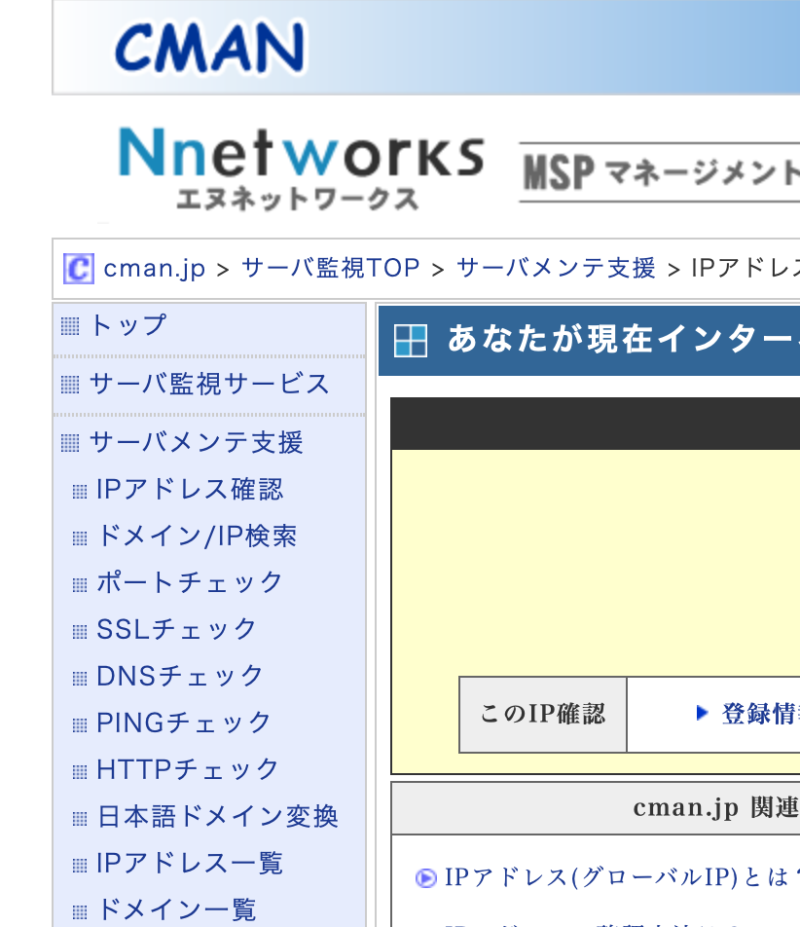

まずはIPアドレスを特定します。ここではCMANを使いました。

左列の ” ドメイン/IP検索 ” から検索します。

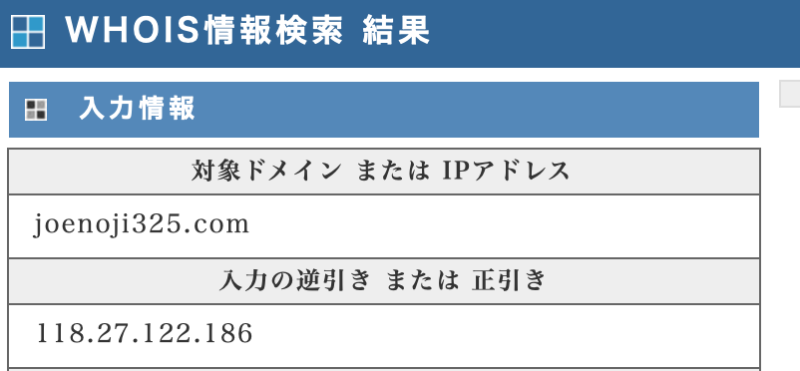

検索の結果です

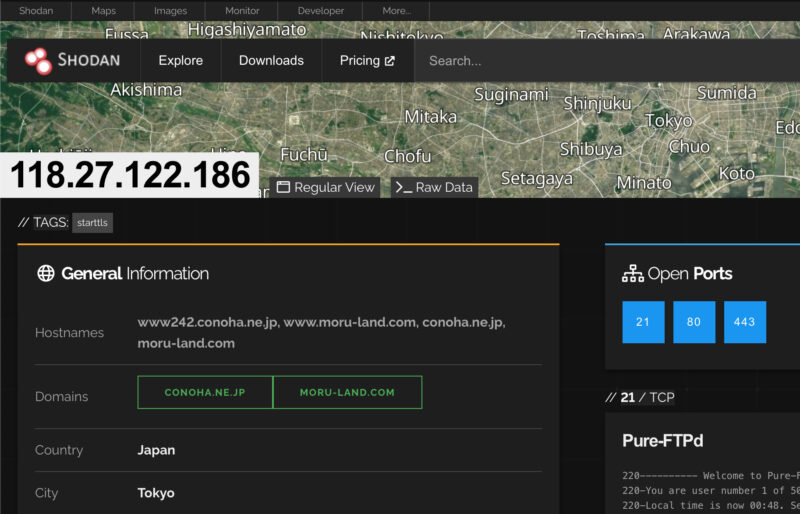

これをShodanで検索した結果です。

サーバーの場所や開いているポートが表示されています

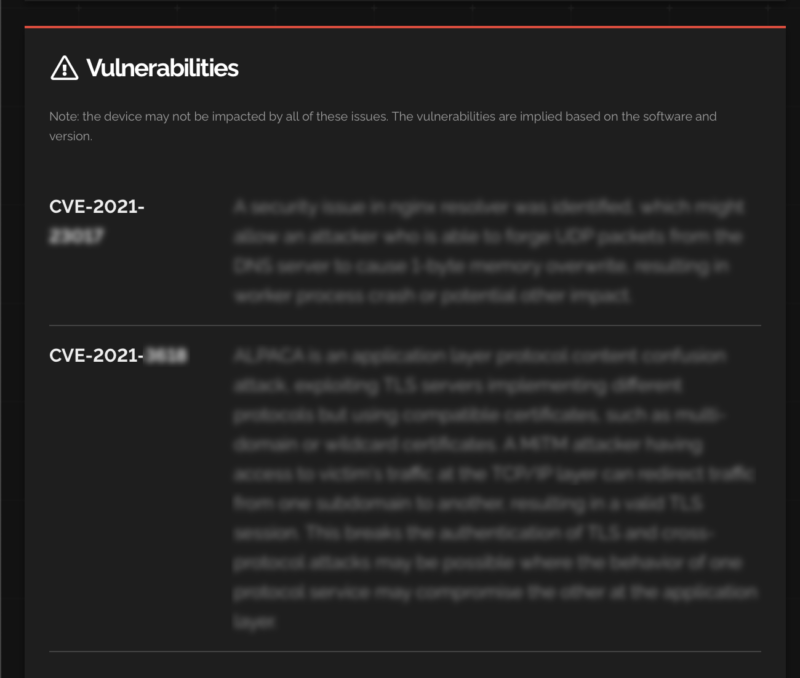

ちなみに下図は別のサイトですが、もし脆弱性が見つかれば画面左下にこのように表示されます。

これが表示された場合、自らの脆弱性を把握できますのでその対策を行います。

なおOSINTにはShodanの他には、例えばCensysがあります。

まとめ

特殊なツールを使わなくても、しかるべきサイトで、しかも無料で、かなりの所まで調査が出来ます。

コメント