米国HIPAAジャーナルのレポートです。

HIPAAとは

HIPAA(Health Insurance Portability and Accountability Act of 1996:医療保険の携行性、責任に関する法律)とは米国で1996年に制定された法律です。

簡単に言うと、医療分野の個人情報保護法です。

この法律に基づいて医療情報の漏洩が報告されており、それを集計した統計情報が定期的に公表されています。

レポート本文

以下、HIPAAジャーナルのレポートです。

(ソース)

被害件数

2023年8月の医療データ侵害は前月比 21.4% 増加。1件あたり500名分以上の医療データ侵害が68件HHS公民権局に報告され、2023年の月平均58.2件を大幅に上回った。今年は2023年1月から8月までで463 件。これは昨年の同期間の460件からわずかに増加しています。

被害患者数

8月には約1,200万名分の記録が流出または盗難されたと報告されており、これは2023年の月平均749万名分を大きく上回っています。

2023年は8月までで7147万名分の記録が暴露または盗難されました。昨年のこの時期は2,927 万名分の記録が侵害されていました。

2023年8月、1万名分以上の記録に関する26件のデータ侵害がHHS公民権局に報告され、そのうち15件は10万名分以上の記録に関するデータ侵害で、3件は100万名分以上の個人の記録に関係していた。

データ流出経路

上位26件のデータ侵害のうち15件(最大の2件含む)は、Progress Softwareのファイル転送ソリューション、MOVEit Transferのゼロデイ脆弱性によるものでした。

Progress Software は、202年5月31日にこの脆弱性に関するセキュリティアラートを発し、同日に脆弱性を修正するパッチをリリースしました。しかしすでにClopグループは大量のを窃取し、身代金の支払いを要求しました。

MOVEit Transferファイル転送ソリューションの脆弱性の大規模な悪用の様相が明らかになりつつあります。現在 1,203の組織がこの脆弱性が悪用され、5,420万から5,900万名分の個人情報が盗まれたことが判明しています。ランサムウェア修復会社 Coveware は、Clop グループが攻撃によって 7,500 万ドルから 1 億ドルを得たと推定しています。

8月のデータ侵害上位26件のうち3件はランサムウェア攻撃であることが確認されています。ランサムウェア攻撃のうち 2 件は、引き続き医療機関を標的とするRoyalランサムウェアグループによって実行されました。

データ侵害の種類とデータの場所

不正アクセスまたは開示事件として分類されたデータ侵害は 10 件あり、そのうち 90,468名分の記録が不正にアクセスまたは開示されました。

データ侵害の平均サイズは 9,047 レコード、侵害サイズの中央値は 1,434 レコードでした。盗難事件が 1 件報告されました。それは、最大 4,000名分の記録が含まれている、暗号化されていないラップトップが盗まれたというものでした。

8月には紛失や不適切な廃棄事件は報告されなかった。当然のことながら、多数のハッキング事件を考慮すると、保護された医療情報が侵害される場所としてはネットワーク サーバーが最も多く、次いで電子メール アカウントでした。

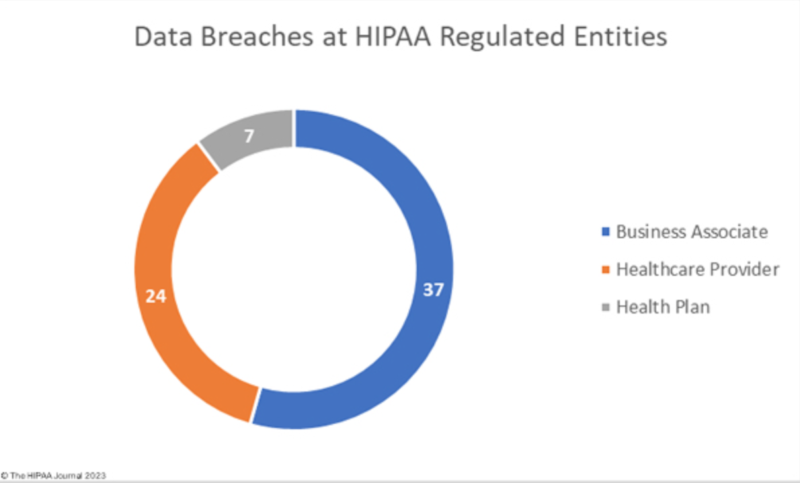

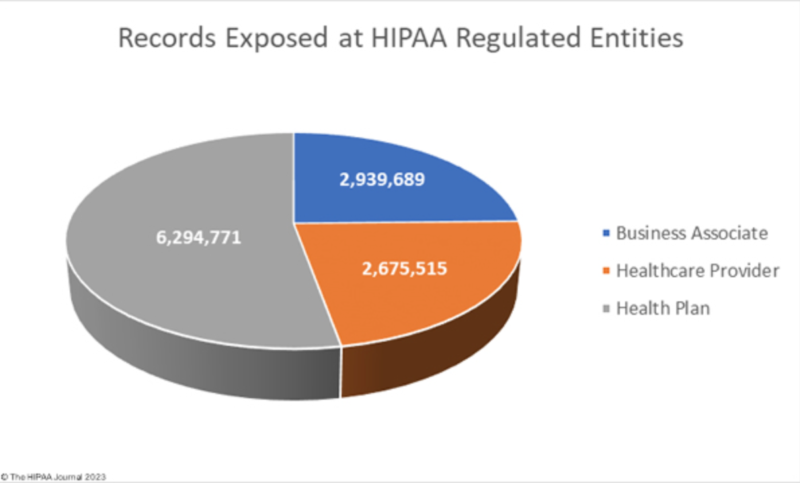

データ侵害の発生場所

8月の最も深刻な影響を受けた事業体は医療提供者であり、30の医療提供者がデータ侵害を報告してています。そのほかに19の医療保険プランと19のビジネス関係者も含まれています。

ただし、報告者がデータ侵害の被害者とは限りません。データ侵害の多くは HIPAA対象事業体の取引先で発生していますが、取引先ではなく対象事業体によって報告されます。これをよりよく反映するために、以下のグラフでは、データ侵害を報告した企業ではなく、データ侵害が発生した場所を示しています。

8月の取引先データ侵害の平均サイズは250,875名分(中央値:10,037名分)で、これに対し、医療保険会社では89,344名分(中央値:8,487名分)、医療提供者では83,425名分(中央値:1,556名分)でした。

データ侵害の地理的分布

1件500名分以上のデータ侵害が33州とD.C.で報告され、最も被害が大きかったのはテキサス州とイリノイ州でした。

感想

1ヶ月で1000万人以上ということでなかなか大変な数の漏洩が起こっています。

ちなみに日本では個人情報保護法により、以下の漏洩の場合に個人情報保護委員会に報告義務があります。(個人情報の保護に関する法律施行規則第7条)

- 漏れた情報が「特別な配慮を要する情報」だった時(病歴情報はこれに含まれる)

- 財産的被害が生じる蓋然性のある情報(クレカの情報など)

- 不正アクセスによる漏洩(従業員による漏洩も含まれる)

- 被害者が1000人を超える場合(被害の可能性のある人を含む)

電子カルテがハッキングされた場合は、1, 3, 4に当てはまります。

さらには報告先は個人情報保護委員会だけではありません。

一例としてH病院とや医療センターの場合、

- H病院:徳島県警察本部、町(開設者)、徳島県(県を通じて総務省自治行政局デジタル基盤推進課および内閣サイバーセキュリティセンター)、医師会、独立行政法人情報処理推進機構(IPA)

- O医療センター:大阪府立病院機構本部(運営母体)、大阪府、大阪府住吉警察署、大阪市保健所、厚生労働省、内閣サイバーセキュリティセンター(NISC)

上記のように様々なお役所等に報告が必要で、しかも1回の報告だけではなく2週間おきくらいに「その後はどうなった?」のようなフォローの報告が必要な場所もあります。

職員の99%のマンパワーを、患者さんの安全の為に振り向けなければならない非常時に、これはきついと思われます。

報告のワンストップ制度(報告先を1ヶ所に集約する)を導入して欲しいものです。

コメント