今回はamassの設定ファイルと、amassで使用出来るAPIについてです。

今回は主にchatGPT先生からの情報を記載しています。

DNSの大量問合せ行為はやはり迷惑行為なので、今回は実行していません。

設定ファイルについて

設定ファイルの作成

amassの設定ファイルは、 ” config.ini ” で、定位置は、 ” /home./kali/.config/amass/ ” ですが、最初はファイルは存在しません。

なので新たに作成する必要があります。適当なテキストエディタで作成するか、 ” touch ” コマンドを使います。

| ファイル名 | config.ini |

| ファイルの位置 | ~/.config/amass/ |

ファイルの内容(例)

以下のようにテキストエディタなどで書き込みます。

[settings]

mode = active

brute = true

recursive = true

alterations = true

detect_cdn = true

# Include ASN enumeration if needed:

# asn_lookup = true

[resolvers]

file = /path/to/resolvers.txt

[domains]

example.com

test.example.org

# ここに複数ターゲットドメインを記載出来ます

[output]

directory = /path/to/output/

format = json

directory_structure = true

logging = true

[passive]

include_sources = crtsh, wayback, threatcrowd, alienvault, dnsdb

exclude_sources = robtex

[active]

dns_queries_per_second = 200

max_dns_queries = 100000

[wordlist]

file = /path/to/wordlist.txt

[alterations]

enabled = true

flip_words = true

add_words = true

add_numbers = true

edit_distance = 1

[apikeys]

SecurityTrails = YOUR_SECURITYTRAILS_API_KEY

Shodan = YOUR_SHODAN_API_KEY

Censys = YOUR_CENSYS_API_ID:YOUR_CENSYS_SECRET

# BinaryEdge, PassiveTotal, WhoisXML, etc. も書ける

| セクション | 内容 |

|---|---|

| [settings] | 実行モードやブルートの有無などを指定 |

| [resolvers] | 優秀なDNSリゾルバのリストファイルを指定 |

| [domains] | 調査対象のドメインを指定(複数指定も可) |

| [output] | 出力ファイルのディレクトリ、 フォーマット(JSONなど) |

| [passive] | パッシブ情報源の指定(使いたい情報源/使いたくない情報源) |

| [active] | アクティブ時のクエリ制御など |

| [wordlist] | 独自辞書ファイル(を使う場合)のパス |

| [alterations] | 文字列変換による亜種ドメイン検出(例: api→ap1) |

| [apikeys] | APIキーを保存(SecurityTrails、Shodanなど) 各サイトで貰ってきたAPIキーを記載します(後述) |

設定ファイルの読み込みと実行

下記コマンドで、設定ファイルを使用して実行します。

amass enum -config ~/.config/amass/config.ini

コマンドラインのオプションと設定ファイルの指定が重複した場合は、設定ファイルの方が優先されます。

例:設定ファイルに記載されているターゲットドメインがA、コマンドラインで指定したターゲットドメインがBの場合、Aの方が優先されます。

使用出来るAPIの一覧

amassで使えるAPIです。

それぞれのページから、APIキーを貰ってくる必要があります。

有料プランと無料プランがあって、無料プランでは機能が限定されたりします。

例)無料プランではレート制限がかかるなど

当然ですが、APIを沢山貰ってくる(買ってくる)ほど、調査の精度が上がります。

| サービス名 | 主な用途 | 備考 | chatGPT オススメ |

|---|---|---|---|

| SecurityTrails | ドメイン情報・サブドメイン収集 | 高精度・非常に強力 | 1 |

| Shodan | IP・ホスト名からの逆引き | IoT含む調査に便利 | 2 |

| Censys | IP・証明書情報 | API IDとSecretが必要 | |

| WhoisXML | WHOIS・DNS履歴 | APIキーが必要 | |

| URLScan.io | サイトのキャプチャ・履歴情報 | 無料枠あり | 4 |

| PassiveTotal | パッシブDNS・関係性分析 | RiskIQアカウントが必要 | |

| BinaryEdge | サブドメイン・ネットワーク調査 | IoTやセキュリティ視点で有用 | |

| DNSDB | パッシブDNS | Farsightのアカウント必要 | |

| VirusTotal | ドメイン・ファイルスキャン情報 | Googleアカウント連携 | |

| AlienVault OTX | セキュリティ脅威情報共有 | 無料アカウントで使える | 3 |

| Netlas | サブドメイン・証明書・IP調査 | 新興サービス・無料プランあり | |

| Quake360(360) | 中国圏のサブドメイン調査など | 360検索系(日本語圏では少数派) |

以下は ” shodan ” でのAPIキー取得の例です。

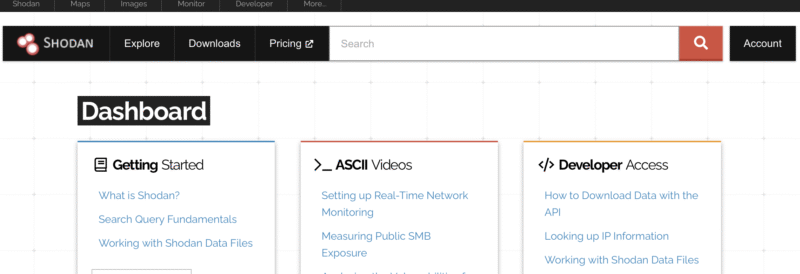

右上のLog inボタンからログインします。

ログインするとダッシュボード画面となりますので、右上の ” account ” をクリック

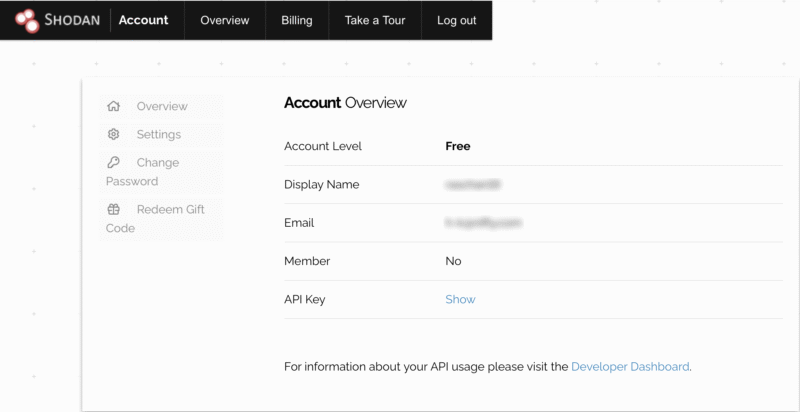

Account Overviewの一番下に、API Keyの欄があり、 ” show ” をクリック。

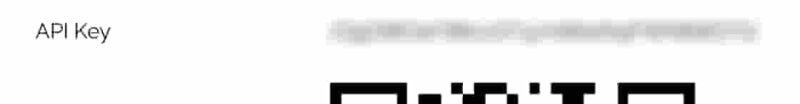

APIキーが表示されます。(そのQRコードも表示されます。)

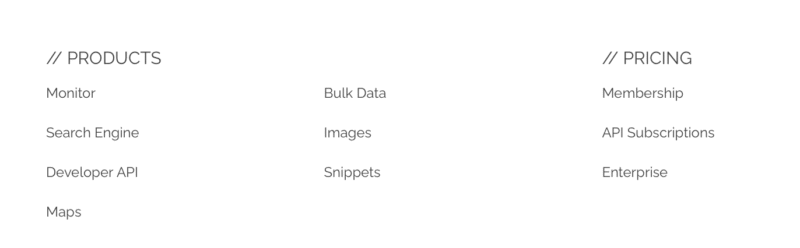

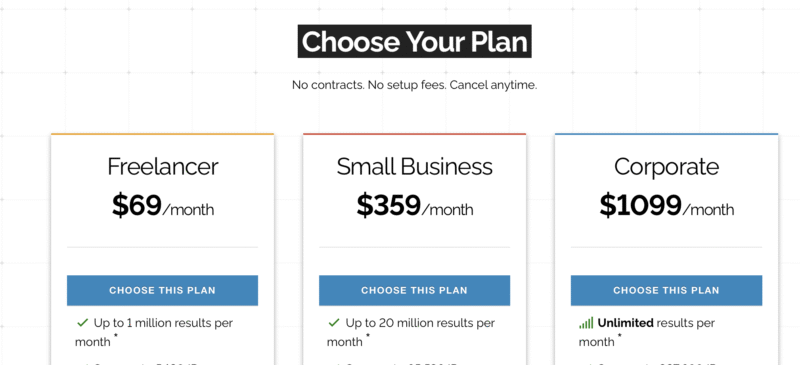

ちなみに有料版が欲しい方は、トップページもしくはダッシュボード画面の下方に ” API subscriptions ” とあるのでここをクリック。

こんな感じで有料版のメニューが並んでいます。

ちなみに、個人が取得したAPIを公開する行為は御法度です。

①公開されたAPIが拡散される→②悪者がそれを多用・悪用する→③自分がアカBANされる。

まとめ

今回はamassに関連してchatGPTで調べた、設定ファイル ” config.ini ” とAPIについて記録しておきました。

ところでウチのchatGPT先生は最初は丁寧語だったのに…いつの間にかタメ口になっています。こんな感じ↓

こんなにタメ口になってしまったのはこれまでの私の質問時の言葉使いが悪かったせいなのでしょうか…? まあいいけどね…面白いから。

コメント