dnsmap は、ターゲットのドメインに対してサブドメイン列挙を行うシンプルで高速なツールです。

ペネトレーションテストやOSINTの初動でよく使われます。

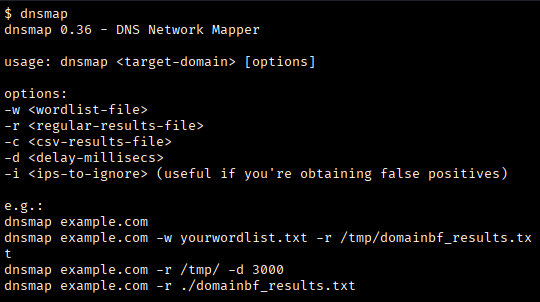

基本構文

基本構文は以下の通りです。

dnsmap target-domain [オプション]

デフォルトでは内蔵辞書を使って、 ‘subdomain.target-domain.com’ のsubdomainの部分を辞書を使って置き換えながら、DNS問合せを行い、実在するサブドメインを見つけ出します。

余談ですが当サイトのサーバーもこの辞書攻撃を頻繁に受けております。

オプション

主なオプションです

辞書の指定

ツールの内蔵辞書ではパワー不足ですので、外部の辞書を使う場合。

‘-w’ オプションでワードリストの指定を行います。

dnsmap example.com -w wordlist.txt

ワードリストの場所

サブドメイン検索用辞書(seclists)

/usr/share/seclists/Discovery/DNS/

kaliのデフォルト辞書

外部辞書お薦め

過去投稿ammas(2)にて触れています。

遅延の設定

このツールは大量のDNSクエリが発生しますので、相手側に検知されやすくなります。

相手側のIDSを回避しステルス性を高めたい場合や、レート制限をかいくぐる場合などは、遅延時間の数字(mSec単位)を大きくします。(その代わり時間がかかります。)

デフォルトは10mSec(0.01秒)です。(最大値は1000で1秒となります)

dnsmap example.com -d 10

出力の保存

dnsmap example.com -r result.txt

多くの場合このファイルを、精査ツール(dnsenumやamass)に渡して更なる調査を行います。

CSV形式出力

dnsmap example.com -c result.csv

出力結果

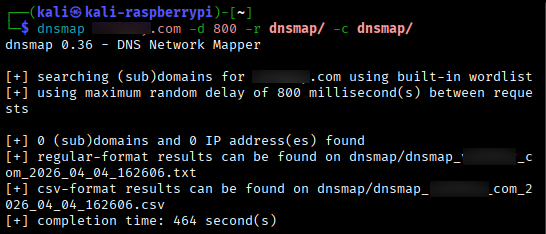

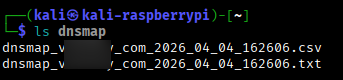

実際の実行結果です。

800mSecの遅延で、 “dnsmap” ディレクトリの下にplainテキストとCSVファイルを書き出します。

464秒かかって出力されました。

出力ファイルは作成されていますが、内容は空でした。

出力結果の解釈

見つかったサブドメインとIPアドレスが表示されるシンプルな出力です。逆に言うと、それ以上の深い調査は行いません。(それは別のツールの役割)

注目ポイント

注目サブドメイン

- dev, test, staging → 内部環境

- vpn, mail → 認証系

- old, backup → 放置資産

プライベートIP (192.168.xxx.xxx) の出現

→ 内部構成漏えい(情報漏洩ポイント)として重要

ピットフォール

辞書が貧弱であると出力が何も出ません。

相手側がワイルドカードDNS設定をしていると逆に大量に出力されます。

ワイルドカードDNS設定:どのようなサブドメイン名で問い合わせても全て同じIPアドレスを返すDNS設定(実在しないサブドメイン名でも応答がある)

まとめ

dnsmapは、DNSクエリによるサブドメイン総当たりツールであり、その精度は使用する辞書に依存します。

高速ですが、サブドメイン探索のみの単機能ツールなので得られる情報は浅く、他ツールとの組み合わせが前提となります。

ツールの位置付け

初動調査に用いられます。

| ツール | 特徴 |

|---|---|

| dnsmap | 高速・シンプル |

| dnsenum | DNS構造解析 |

| amass | OSINT統合 |

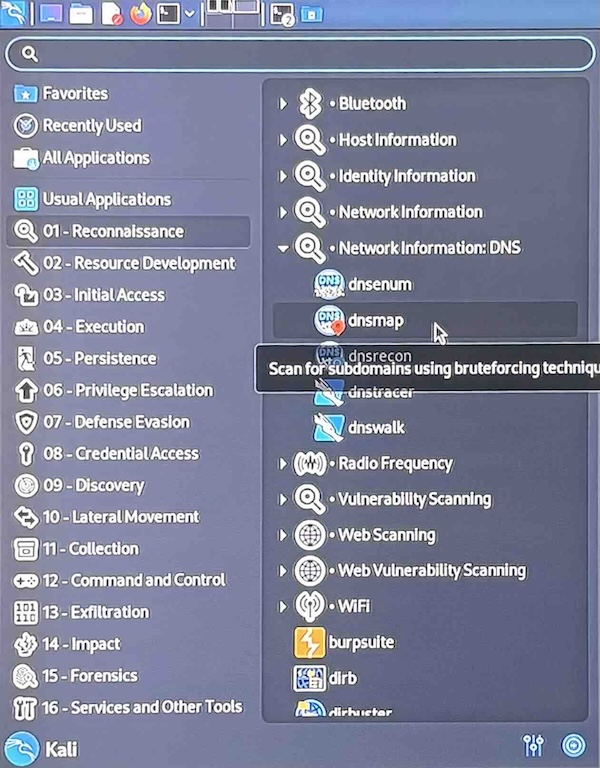

ヘルプ

kali ー 02-Reconnaissance ー Network Information:DNS ー dnsmap

コメント