ソーシャルエンジニアリングとは他人を騙すなどしてそのパスワードをゲットすること。

Social Engineering Toolkit (SET) とはどんなツールかと思い調べたら、

- 本物そっくりの偽ページを作って

- そこにターゲットを誘導して

- パスワードを入力させてゲットする

というツールとのこと。

初手から反則じゃん。

しかしそれだけではなく色々な機能があるようです。

例えばEメール関係など、要は他人を騙す機能に特化したツールみたい。

いくらなんでもヤバいでしょ。このツール。

検索してもあまり引っかからないのはこのせいですかね。おそらく。

googleさん、このページはインデックスしなくていいから。

そうでなくてもうちのインデックス率は元々4割くらいの低さですので。

ヤバいのが多いから。

起動

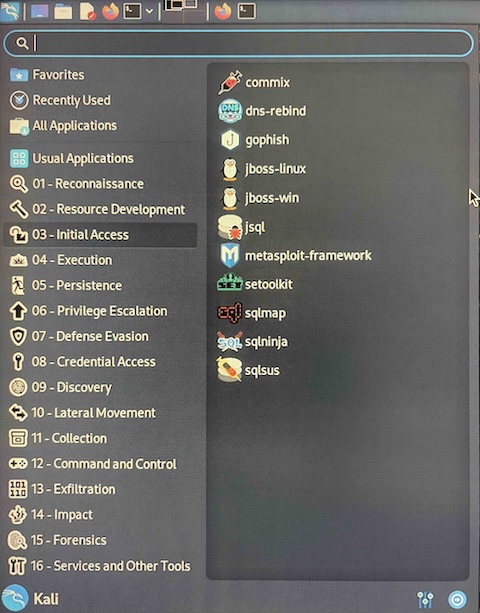

kali ー 03 Initial Access ー setoolkitから起動します。

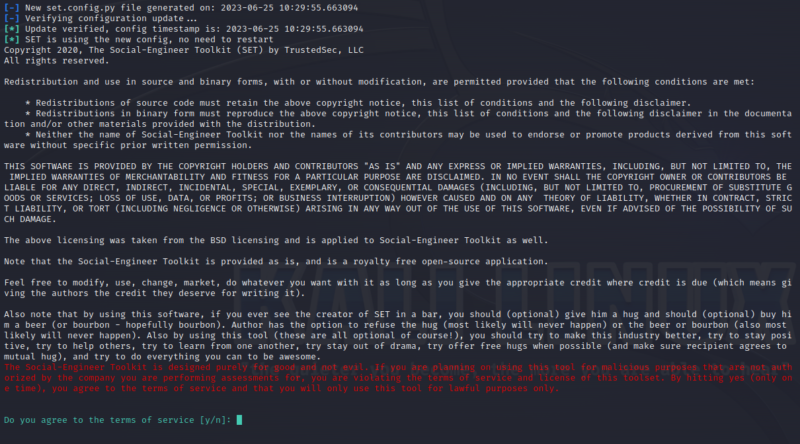

とりあえずroot権限でなくても起動出来ます。赤文字で悪用禁止の警告があります。

CLIでは、

sudo setoolkit

で起動となります。

” y ” で先に進みます。バージョンは8.0.3です。

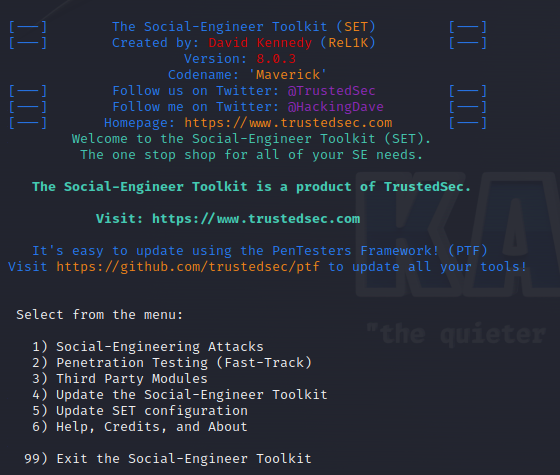

menuは階層構造になっています。

第1層のmenuは、4)から6)まではアップデートとヘルプで、1)から3)は以下の通りです。

- 1) Social – Engineering Attacks

- 2) Penetration Testing (Fast – Track)

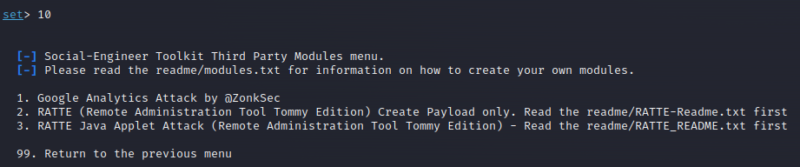

- 3) Third Party Modules

1)がメインツールのようですね。

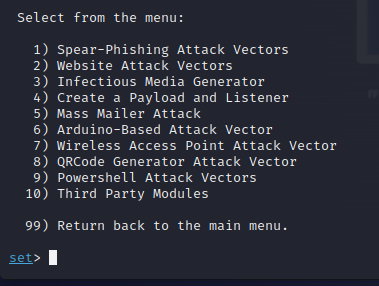

1) Social – Engineering Attacks

それでは 1)のSocial – Engineering Attacksの第2層のmenuを調べてみます。

以上の10項目ですが、活字にするのも憚られるくらいのヤバい語句が並んでいます。

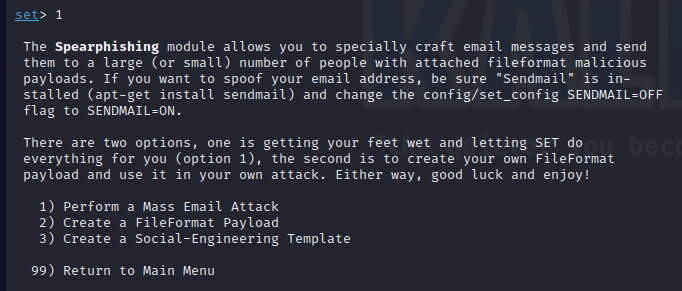

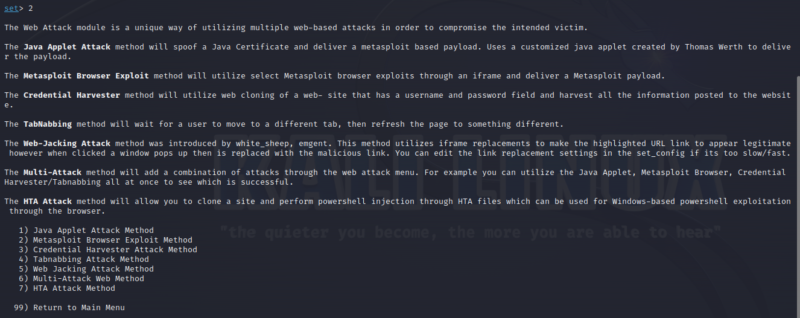

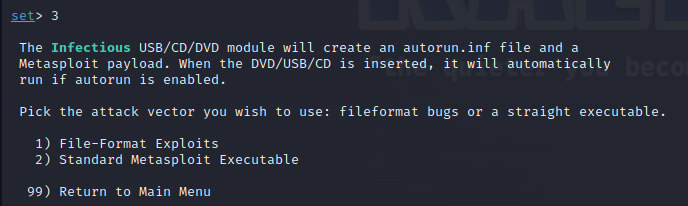

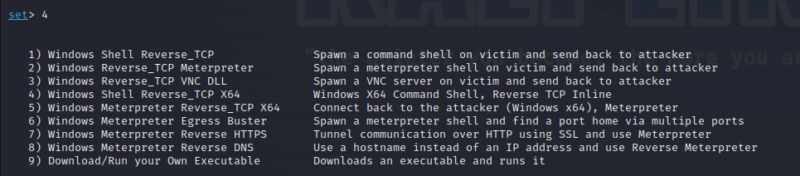

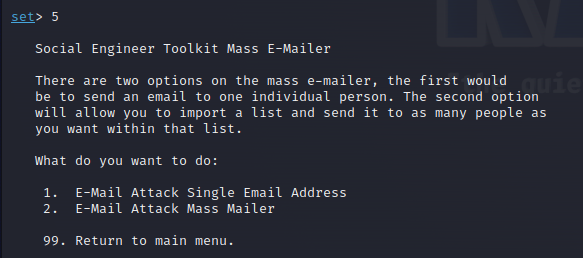

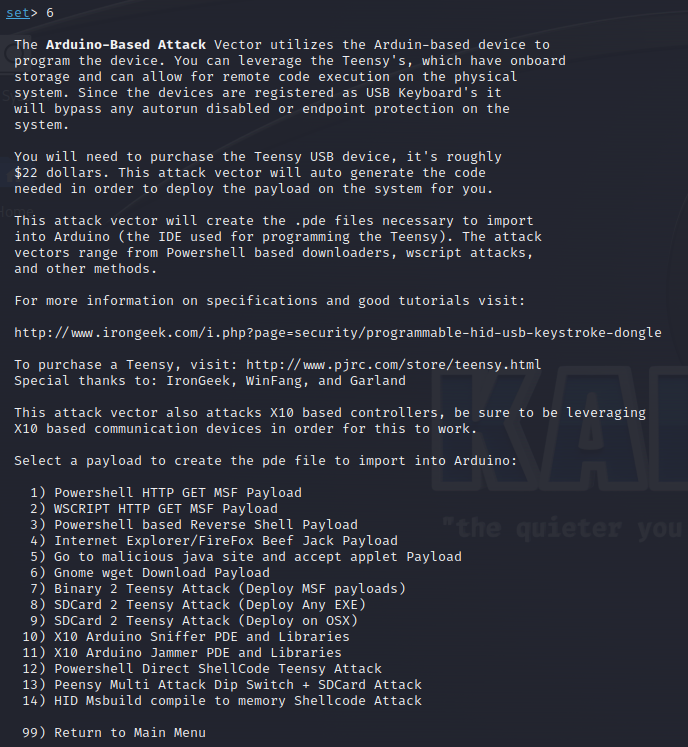

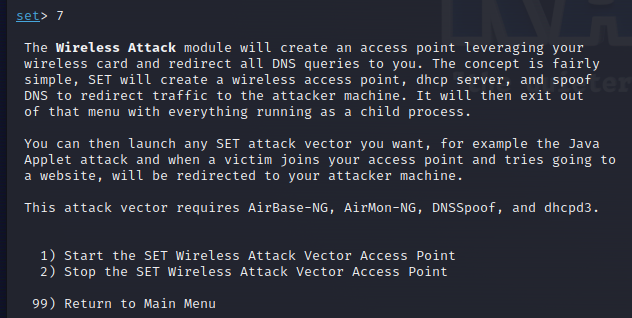

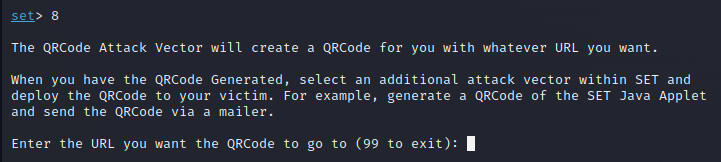

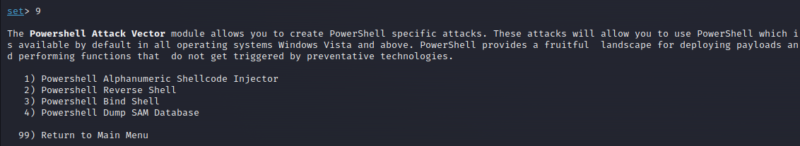

それぞれの第3層のmenuを画像のみで紹介。

これ以上の解説は困難そうです。ヤバいので。

時々ウチに送られてくる迷惑メールはこんなツールを使って作られているんだなあ、と何となく想像がつきました。

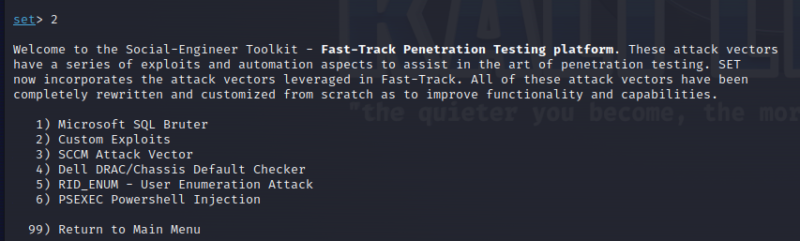

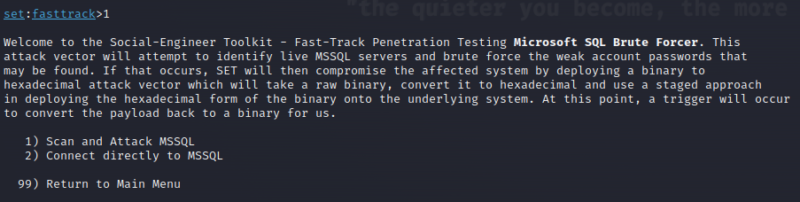

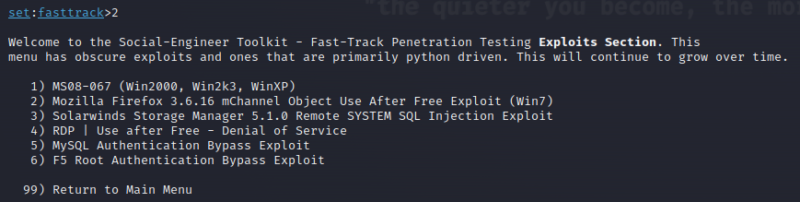

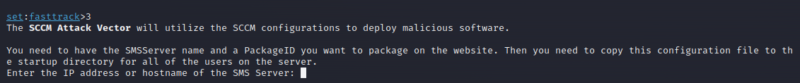

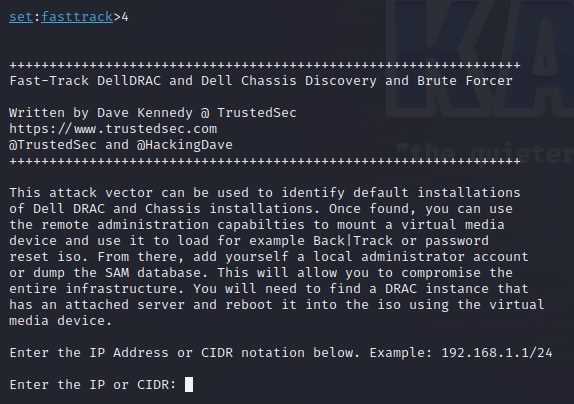

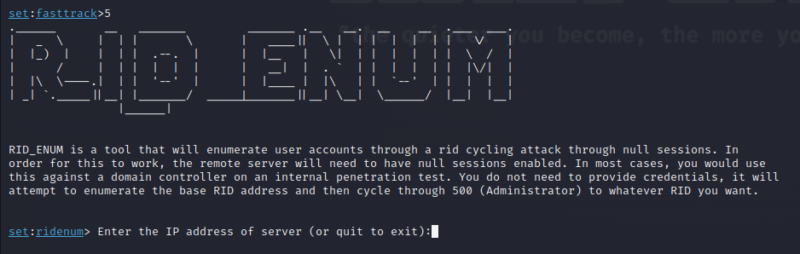

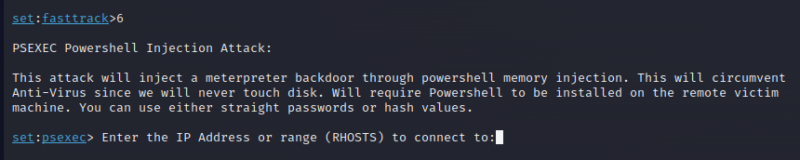

2) Penetration Testing (Fast – Track)

2)の第2層のmenuを列挙します。

多くの場合、99で前画面に戻れますが、戻れない場合は、 ” Ctrl + C ” で初期画面に戻ります。

(さらに ” Ctrl + C ” で終了)

まとめ

やはりソーシャルエンジニアリングは基本的に他人を騙す・誤魔化すツールだけあって、詳細な解説はヤバいです。menu画面貼り付けがメインとなってしまいました。悪しからず。

当然ですが本ツールの悪用・迷惑行為は絶対にしないで下さい。

コメント